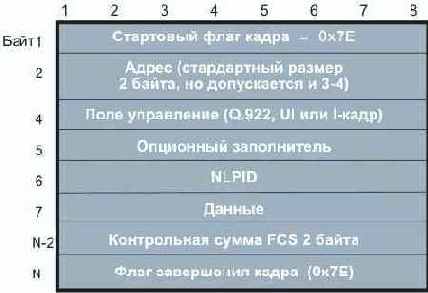

Байтовый заголовок пакета Frame Relay

Рисунок 4.3.4.3. 3-байтовый заголовок пакета Frame Relay

D/C - бит data/control (данные/управление) определяет, является ли последующее поле младшей частью DLCI или его следует интерпретировать как управляющую информацию DL-core.

Рисунок 4.3.4.4. 4-байтовый заголовок пакета Frame Relay

Первым передается младший бит байта. Для управления сетью используется протокол snmp и база данных MIB. Формат кадра Frame Relay показан на Рисунок 4.3.4.4.

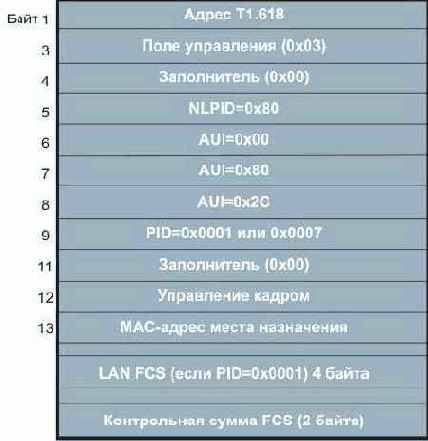

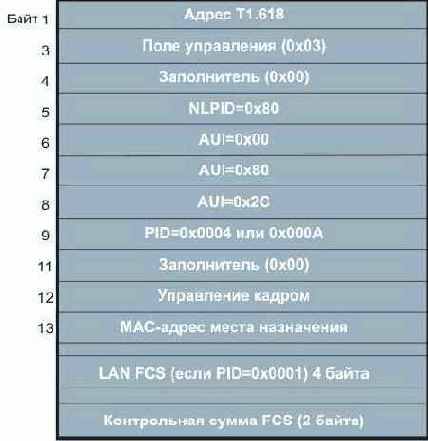

NLPID - (network layer protocol identifier) идентификатор протокола сетевого уровня. Это поле может содержать коды многих протоколов, включая IP, CCITT Q.933, ISO 8208, IEEE SNAP, CLNP (ISO 8473) и т.д. Это поле говорит получателю, какой тип протокола инкапсулирован. Коды nlpid стандартизованы документом ISO/IEC TR 9577. Некоторые допустимые коды этого поля приведены в таблице 4.3.4.1. Пользовательская информация располагается, начиная с поля управления, и содержит код 0x03 для случая пересылки без подтверждения (Q.922, UI). Для всех прочих видов обмена (кадры I- S-типов) подтверждение доставки является обязательным. Поле заполнитель предназначено для выравнивания границы полей на 2-байтовый уровень. Длина этого поля может быть равной нулю или одному байту. Поле адрес описано выше (см. Рисунок 4.3.4.1, 4.3.4.2, 4.3.4.3). Если за кодом NLPID следует 4 октета уровней 2 и 3, это указывает на то, что используется связь, ориентированная на соединение. Протокол Frame Relay предусматривает гибкую систему межсетевых соединения на основе мостов-шлюзов и маршрутизаторов. Все мосты и маршрутизаторы должны быть способны воспринимать и правильно интерпретировать как NLPID- так и SNAP-инкапсуляцию. Для обеспечения правильной интерпретации идентификатора протокола PID, предусмотрен 3-октетный уникальный идентификатор OUI (organizationally unique identifier). В пакетах для мостов и маршрутизатором в поле OUI предшествует двух-октетному полю PID.

Байтовый заголовок пакета Frame Relay (адрес)

Рисунок 4.3.4.2. 2-байтовый заголовок пакета Frame Relay (адрес)

|

C/R |

бит command/response (Команда/Отклик). |

|

E/A |

бит extended address (Расширенный адрес) определяет, следует ли рассматривать следующий байт в качестве части адреса (E/A=0 заголовок продолжается в следующем октете). |

|

DLCI |

(data link control interface) адрес управляющего интерфейса информационного канала (имеет только локальный смысл). В двухбайтовой версии DLCI занимает в сумме 10 бит. |

|

FECN |

бит forward explicit congestion notification (указание на возможность реагирования на перегрузку при посылке пакетов). Сигнализирует отправителю о переполнении буферов на приеме. |

|

BECN |

бит backward explicit congestion notification (тоже для случая приема пакетов). |

|

DE |

бит discard eligibility (пометка пакета при перегрузке канала). Помеченный пакет может быть отброшен и потребуется его повторная пересылка. |

При возникновении перегрузки DCE-узел отправляет устройствам-адресатам пакет с FECN=1, а узлам, шлющим ему информацию, пакет с битом BECN=1. Большое число пакетов с такими битами говорит о перегрузке и отправитель должен снизить частоту посылки пакетов или вовсе ее прекратить.

Блок-схема подключения оборудования к мегагерцному Ethernet

Рисунок 4.1.1.2.1 Блок-схема подключения оборудования к 100-мегагерцному Ethernet

В сетях 100-мегагерцного Ethernet используются повторители двух классов (I и II). Задержки сигналов в повторителях класса I больше (~140нс), зато они преобразуют входные сигналы в соответствии с регламентациями применяемыми при работе с цифровыми кодами. Такие повторители могут соединять каналы, отвечающие разным требованиям, например, 100base-TX и 100base-T4 или 100base-FX. Преобразование сигнала может занимать время, соответствующее передаче нескольких бит, поэтому в пределах одного логического сегмента может быть применен только один повторитель класса I, если кабельные сегменты имеют предельную длину. Повторители часто имеют встроенные возможности управления с использованием протокола SNMP.

Повторители класса II имеют небольшие задержки (~90нс или даже меньше), но никакого преобразования сигналов здесь не производится, и по этой причине они могут объединять только однотипные сегменты. Логический сегмент может содержать не более двух повторителя класса II, если кабели имеют предельную длину. Повторители класса II не могут объединять сегменты разных типов, например, 100base-TX и 100base-T4. Согласно требованиям комитета IEEE время задержки сигнала jam в повторителе Fast Ethernet (TX и FX) не должно превышать 460 нсек, а для 100base-T4 – 670 нсек. Для повторителей класса I эта задержка не должна быть больше 1400 нсек. Значения предельных длин сегментов для различных конфигураций сети приведены в таблице 4.1.1.2.1.

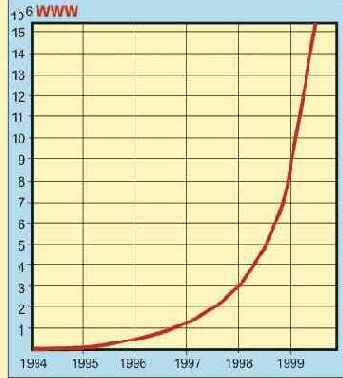

Число выпущенных документов RFC по годам

Рисунок 1. Число выпущенных документов RFC по годам.

К 1979 году полностью сформировался пакет протоколов TCP/IP и их приложений, началось внедрение. К 1989 году выявились некоторые недостатки старых протоколов, возникла необходимость разработки новых. Рост числа публикаций в период 1989-99 в основном определяется разработками в области безопасности (TLS (RFC-2246, -2817), RADIUS (RFC-2058), а также RFC-2817, -2845, -2875 и многие др.), мультимедиа (MIME; RFC-1590, -2045, -2046, -2047, -2048, -2049) и специальных приложений (например, протокол IOTP). Рост числа узлов Интернет за этот же интервал времени (Рисунок 2) и количества WEB-серверов (Рисунок 3) также впечатляет.

Fast Ethernet

4.1.1.2 Fast Ethernet

100-мегагерцную сеть ethernet дешевле создать на базе скрученных пар. Существует несколько версий 100-мегагерцного ethernet (100base-T4, 100base-TX, 100base-FX, стандарт 100VG-anylan - IEEE 802.12).

TX и RX передатчики и приемники входных/выходных оптоволоконных трансиверов, соответственно. FOMAU - (fiber optic media attachment unit) оптоволоконный трансивер (см. Рисунок 4.1.1.1.9).

Сегменты T4 (100base-T4) используют четыре скрученные пары телефонного качества (экранированные и неэкранированные скрученные пары проводов категории 3, 4 или 5) длиной до 100м. Провода должны быть скручены по всей длине, скрутка может быть прервана не далее как в 12мм от разъема (это требование справедливо и для сегментов типа TX).

Сегменты TX (100base-TX, стандарт ANSI TP-PMD) состоят из двух скрученных пар проводов информационного качества (волновое сопротивление 100-150 Ом, экранированные и неэкранированные скрученные пары проводов категории 5, длина до 100м).

FX-сегменты (100base-FX) представляют собой оптоволоконные кабели, отвечающие требованиям стандарта ANSI. Мультимодовое волокно 62,5/125 m (см. выше) работает в инфракрасном диапазоне 1350нм. Максимальная длина сегмента составляет 412 метров, ограничение определяется соображениями допустимых задержек. Предельное ослабление сигнала в волокне не должно превышать 11 дБ, стандартный кабель имеет 1-5 дБ/км. Оптические разъемы должны отвечать тем же требованиям, что и разъемы, используемые в FDDI-сетях (MIC- Media Interface Connector).

Для того, чтобы выявить, к какой модификации относится тот или иной сегмент, разработан специальный протокол распознавания, позволяющий строить сети, которые содержат оборудование и кабельные сегменты, отвечающие разным требованиям.

Универсальная схема подключения ЭВМ или любого другого оборудования (например, сетевого принтера) к 100-мегагерцному ethernet показана на Рисунок 4.1.1.2.1.

Физическая среда служит для передачи сигналов Ethernet от одной ЭВМ к другой. Выше были перечислены три вида физических сред, используемых 100-мегагерцным Ethernet (T4, TX и FX). Здесь используется 8-контактный разъем (RJ-45) для скрученных пар или специальный оптоволоконный соединитель. Блок PHY выполняет ту же функцию, что и трансивер в 10-мегагерцном Ethernet. Он может представлять собой набор интегральных схем в сетевом порту или иметь вид небольшой коробочки на MII-кабеле. Интерфейс MII является опционным, он может поддерживать работу с 10- и 100-мегагерцным ethernet. Задачей MII является преобразование сигналов, поступающих от PHY, в форму, приемлемую для стандартного набора ИС Ethernet. Соединительный кабель не должен быть длиннее 0,5м. PHY и MII могут быть объединены на одной интерфейсной плате, вставляемой в ЭВМ.

Finger

4.5.2 Finger

Finger является простым протоколом (RFC-1288), который служит для получения информации о пользователях узлов Internet. Протокол использует TCP-порт 79. Команда Finger может дать вам данные о списке пользователей, которые работают в данный момент на интересующей вас ЭВМ, о конкретном пользователе (дата последнего сеанса входа в систему и т.д.), о списке загруженных задач, о типах интерфейсов (например, терминалов). Данный протокол обеспечивает интерфейс для удаленной информационной программы пользователя (RUIP – Remote User Information Program).

Первоначальная версия такой программы была написана Les Earnest. Окончательная версия протокола была подготовлена Earl Killian из Мессачусетского Технологического Института и Brian Harvey (SAIL).

Протокол Finger базируется на TCP. Локальная ЭВМ осуществляет TCP-соединение с удаленным узлом через указанный порт. После этого становится доступной программа RUIP и пользователь может посылать ей свои запросы. Каждый запрос представляет собой строку текста. RUIP, получив запрос, анализирует его и присылает ответ, после чего соединение закрывается.

Любые пересылаемые данные должны иметь формат ASCII, не иметь контроля по четности и каждая строка должна завершаться последовательностью CRLF (ASCII 13, за которым следует ASCII 10).

Программа RUIP должна воспринимать любые запросы Finger. Такие запросы могут иметь следующий формат:

{Q1} ::= [{W}|{W}{S}{U}]{C}

{Q2} ::= [{W}{S}][{U}]{H}{C}

где {U} ::= имя_пользователя

{H} ::= @hostname | @hostname{H}

{W} ::= /W

{S} ::= | {S}

{C} ::=

{H}, является рекурсивным, по этой причине не существует каких-либо ограничений на число лексем типа @hostname в запросе. В примере спецификации {Q2}, число лексем @hostname не может превышать двух.

Следует иметь в виду, что в случае запросов "finger user@host". Программа RUIP в действительности получит "user".

Запрос {Q2} требует переадресации запроса другой программе RUIP. Программа RUIP может либо осуществить эту процедуру, либо отказать в переадресации.

В случае выполнения запроса она должна это подтвердить:

Сообщая, что:

ЭВМ <H1> открывает соединение Finger <F1-2> с RUIP на ЭВМ <H2>.

<H1> выдает <H2> RUIP запрос <Q1-2> типа {Q2} (например, FOO@HOST1@HOST2).

При этом следует извлечь информацию о том, что:

ЭВМ <H2> является самой правой ЭВМ в запросе <Q1-2> (например, HOST2)

Запрос <Q2-3> является остатком запроса <Q1-2> после удаления правой части "@hostname" (например, FOO@HOST1)

Таким образом:

<H2> RUIP должна открыть соединение <F2-3> с <H3>, используя <Q2-3>.

<H2> RUIP должна прислать любую информацию, посланную от <F2-3> к <H1> через <F1-2> .

<H2> RUIP должна закрыть <F1-2> в нормальных обстоятельствах только когда <H3> RUIP закрывает <F2-3> .

По большей части вывод RUIP не следует каким-либо жестким регламентациям, так как он предназначен для чтения людьми, а не программами. Главное требование – информативность может ограничиваться только соображениями безопасности.

Запрос {C} требует выдачи списка всех работающих пользователей. RUIP должна либо ответить, либо активно отказаться. Если она отвечает, тогда она должна выдать, по крайней мере, полные имена пользователей. Системный администратор может включить в выдачу и другую полезную информацию, такую как:

Положение терминала

Расположение офиса

Рабочий номер телефона

Должность

Время пребывания в пассивном состоянии (число минут с момента ввода последнего символа или со времени завершения последней сессии).

Запрос {U}{C} является требованием присылки информации о статусе определенного пользователя {U}. Если вы не хотите выдавать такую информацию, тогда следует заблокировать работу Finger.

Ответ должен включать в себя полное имя пользователя. Если пользователь активно работает в сети, то присылаемые данные должны включать, по крайней мере, тот же объем информации что и при запросе {C}.

Так как это запрос информации об отдельном пользователе, администратор может добавить определенную информации об этом человеке, например:

Расположение офиса

Рабочий номер телефона

Номер домашнего телефона

Статус работы в системе ( not logged in, logout time, и т.д.)

Информационный файл пользователя

Информационный файл пользователя может содержать короткое сообщение, которое оставляет пользователь для передачи по запросу Finger. (Это иногда называется "plan" файлом). Это легко реализуется путем поиска программой в корневом каталоге (или в специально выделенном каталоге) пользователя файла с заданным именем. Системному администратору должно быть разрешено включать и выключать эту опцию.

При запросе Finger существует возможность запуска определенной программы пользователя. Если такая опция предусмотрена, системному администратору должно быть позволено запрещать эту процедуру. Данная опция, создавая определенные угрозы, практически беспредельно расширяет возможности Finger (см. примеры в конце раздела).

В командной строке допустимо имя пользователя или имя, под которым он входит в систему. Если имя неопределенно, реакция системы определяется системным администратором.

Лексема /W в запросе типа {Q1} или {Q2} в лучшем случае интерпретируется последней RUIP и означает требование выдачи максимально возможной информации о пользователе, в худшем случае она игнорируется.

Продающие автоматы должны реагировать на запрос {C} выдачей списка всех предметов, предлагаемых для продажи в данный момент Продающие автоматы должны откликаться на запросы {U}{C}, сообщая число различных продуктов или отделений для размещения продуктов.

Корректная реализация Finger крайне важна. В частности, RUIP должна защищать себя от некорректного ввода. Конкретная реализация программы должна проходить столь же тщательную проверку, как Telnet, FTP или SMTP.

Следует учитывать, что Finger раскрывает информацию о пользователях. Лица, ответственные за сетевую безопасность, должны решить разрешать или нет работу Finger, и какую информацию о пользователях следует рассылать.

Сетевой администратор должен иметь возможность разрешать и запрещать прохождение запросов {Q2}.

Если обработка запросов {Q2} RUIP заблокировано, программа должна отсылать соответствующее сообщение (например, "Finger forwarding service denied"). По умолчанию обработка запросов {Q2} должна быть запрещена.

Программа RUIP при отправке данных должна отфильтровывать все символы вне диапазона (ASCII 32 - ASCII 126), за исключением TAB (ASCII 9) и CRLF. Такая мера обезопасит получателя.

Примеры реализации запросов.

Узел: elbereth.rutgers.edu

Командная строка: <CRLF>

Login Name TTY Idle When Office

rinehart Mark J.Rinehart p0 1:11 Mon 12:15 019 Hill x3166

greenfie Stephen J.Greenfiel p1 Mon 15:46 542 Hill x3074

rapatel Rocky - Rakesh Patel p3 4d Thu 00:58 028 Hill x2287

pleasant Mel Pleasant p4 3d Thu 21:32 019 Hill 908-932-

dphillip Dave Phillips p5 021: Sun 18:24 265 Hill x3792

dmk David Katinsky p6 2d Thu 14:11 028 Hill x2492

cherniss Cary Cherniss p7 5 Mon 15:42 127 Psychol x2008

harnaga Doug Harnaga p8 2:01 Mon 10:15 055 Hill x2351

brisco Thomas P.Brisco pe 2:09 Mon 13:37 h055 x2351

laidlaw Angus Laidlaw q0 1:55 Mon 11:26 E313C 648-5592

cje Chris Jarocha-Ernst q1 8 Mon 13:43 259 Hill x2413

Узел: dimacs.rutgers.edu

Командная строка: pirmann<CRLF>

Login name: pirmann In real life: David Pirmann

Office: 016 Hill, x2443 Home phone: 989-8482

Directory: /dimacs/u1/pirmann Shell: /bin/tcsh

Last login Sat Jun 23 10:47 on ttyp0 from romulus.rutgers.

No unread mail

Project:

Plan:

Work Schedule, Summer 1990

Rutgers LCSR Operations, 908-932-2443

Monday 5pm - 12am

Tuesday 5pm - 12am

Wednesday 9am - 5pm

Thursday 9am - 5pm

Saturday 9am - 5pm

larf larf hoo hoo

Login name: surak In real life: Ron Surak

Office: 000 OMB Dou, x9256

Directory: /u2/surak Shell: /bin/tcsh

Last login Fri Jul 27 09:55 on ttyq3

No Plan.

Login name: etter In real life: Ron Etter

Directory: /u2/etter Shell: /bin/tcsh

Never logged in.

No Plan.

Узел: dimacs.rutgers.edu

Командная строка: hedrick@math.rutgers.edu@pilot.njin.net

[pilot.njin.net]

[math.rutgers.edu]

Login name: hedrick In real life: Charles Hedrick

Office: 484 Hill, x3088

Directory: /math/u2/hedrick Shell: /bin/tcsh

Last login Sun Jun 24 00:08 on ttyp1 from monster-gw.rutge

No unread mail

No Plan.

Формат применения команды Finger:

finger [ опции ] имя...

По умолчанию finger отображает информацию обо всех активно работающих пользователях, включая имя-идентификатор, полное имя, имя терминала и т.д. В качестве имени может использоваться имя-идентификатор, фамилия или имя пользователя. Ниже приводится краткий перечень допустимых опций.

-l |

Запрос подробной информации |

| -s | Запрос краткой информации |

| -q | Запрос имени-идентификатора, имени терминала и времени входа в систему |

| -i | Запрос, аналогичный -q, но выдается и время пребывания терминала в пассивном состоянии |

| -w | Блокирует печать полного имени для -s |

| -h | Блокирует печать файла .project в режиме -l |

| -p | Блокирует печать файла .plan в режиме -l |

Ниже приведен пример отклика на команду finger –l (запрос подробной информации, ЭВМ SUN):

| Login name: Ivanov | In real life: Andrey Bobyshev |

| Directory: /u1/SunITEP/bobyshev | Shell: /bin/csh |

1 minute 37 seconds Idle Time

Mail last read Thu Aug 10 12:06:20 1995

| No Plan. | (Никаких планов) |

| Login name: Petrov | In real life: Yuri Semenov |

On since Aug 10 12:14:19 on ttyp3 from semenov.itep.ru

33 seconds Idle Time

No unread mail

No Plan.

| Login name: Sidorov In real life: UU | Ekatirin |

/usr/local/lib/uucp/uucico

On since Aug 10 12:16:04 on ttyy01 57 minutes Idle Time

Mail last read Wed Nov 16 18:17:50 1994

No Plan.

В общем случае при обращении к finger может использоваться символьный Интернет-адрес:

Finger @Internet_адрес.

Возможности команды Finger варьируются в широких пределах в зависимости от конкретной реализации. Так команда (PCTCP): finger semenov@vxdesy.desy.de выдаст на экран:

[vxdesy.desy.de]

SEMENOV Semenov, Yuri SEMENOV not logged in (и это истинная правда)

Last login Thu 5-Jan-95 2:35PM-CET

[No plan]

Дополнительную информацию о команде finger можно получить:

| Описание протокола | ftp nic.merit.edu | documents/rfc/rfc1288.txt |

| ftp.csd.uwm.edu | pub/fingerinfo | |

| Информация по электронной почте | dlangley@netcom.com | в поле subject:"#finger USER@HOST.DOMAIN" |

| Через удаленный доступ | telnet rpi.edu :79 | |

| Через WWW | http www.dlr.de cgi-greving/mfinger http sundae.triumf.ca fingerinfo.html |

|

| Через finger | finger help@dir.su.oz.au |

[extra.ucc.su.OZ.AU]

**** This is an experimental service offered free of charge by ****

**** The University Computing Service, University of Sydney. ****

**** Please mail support@is.su.edu.au if you have any queries. ****

Finger offers these additional services (Finger предлагает некоторые дополнительные возможности):

Access to a database facility (доступ к базе данных)

Usage (использование): finger %@dir.su.edu.au

is usually an "egrep" regular expression and can be (в качестве обычно используется стандартное "egrep"-выражение, а вместо можно записать):

| Aarnet | resources available on AARNet (ресурсы AARNet) |

| Buildings | buildings and their codes at Sydney Uni (коды зданий сиднейского университета) |

| Archie | query anonymous FTP databases (анонимный поиск по FTP-депозитариям) |

| Internet | resources available on the Internet (ресурсы Internet) |

| Library | library access available via AARNet (доступ к библиотечным базам данных) |

| Newsgroups | find NetNews newsgroups (поиск новостей) |

| Phone | The Sydney Uni Phone Book (телефонная книга Сиднейского университета) |

| Postcodes | Australian Postcodes (австралийские почтовые коды) |

| Shop | prices at the UCS shop (цены в университетском магазине) |

/p> Usage (использование):

| Finger help@dir.su.edu.au | this help (данный справочный материал) |

| Finger help%@dir.su.edu.au | on a particular database facility |

| Finger copyright@dir.su.edu.au | please read this copyright notice |

| Finger egrep@dir.su.edu.au | a manual on egrep regular expressions (справочные материалы по допустимым egrep-выражениям). |

Выдав команду:

| Finger 2%AArnet@dir.su.edu.au | (запрос содержимого второй раздела базы данных aarnet); |

[extra.ucc.su.oz.au]

Index for Chapter 2 (список библиотек):

Australian Defense Force Academy Library

The Australian National University Library

Curtin University Of Technology T.L. Robertson Library

Deakin University Library

Griffith University, Division of Information Services

La Trobe University Library

Macquarie University Library

Murdoch University Library

R.M.I.T. Library - MATLAS Library Catalogue.

Swinburne Library

The University of Adelaide, Barr Smith Library

The University of Melbourne Baillieu Library

The University of New England Library

The University of New South Wales

The University of Newcastle Libraries

The University of Queensland Libraries

The University of Western Australia, Reid Library

The University of Wollongong Library

University College of Central Queensland Library

University of South Australia Library Systems Dept

Victoria University of Wellington

Таким образом, даже с помощью Finger можно организовать доступ к базам данных. Finger не сработает для узлов, не имеющих IP-адресов (например, электронный почтовый адрес). Эта команда всегда позволит руководителю проекта узнать, например, когда последний раз тот или иной участник проекта работал на ЭВМ. :-)

Формат кадра-маркера

Рисунок 4.1.6.6. Формат кадра-маркера

802.2 класс I LLC требует поддержки команд ненумерованная информация

(UI), команд и откликов exchange identification (XID), а также test. Станции не обязаны уметь передавать команды XID и test, но должны быть способны посылать отклики.

Командные кадры идентифицируются по нулевому младшему биту SSAP-адреса. Кадры-отклики имеют младший бит SSAP-адреса равный 1. UI-команды содержат в управляющем поле LLC код 3.

Команды/отклики XID имеют код поля LLC, равный 175 (значение десятичное) при значении бита poll/final=0 или 191 при poll/final=1. Код управления LLC для команд/откликов test равен 227, если poll/final=0, и 243 при poll/final=1.

Отклики и команды UI при poll=1 игнорируются. Команды UI, имеющие отличные от snap sap в DSAP- или SSAP-полях, не считаются пакетами IP или ARP.

При получении команд XID или test должен быть послан соответствующий отклик. Отклик посылается, когда DSAP равен SNAP SAP (170), null SAP (0), или при global SAP (255). При других DSAP отклики не посылаются.

При посылке отклика на команды XID или test, значение бита final отклика должно быть равно значению бита poll команды. Кадр отклика XID должен включать в себя информационное поле 802.2 XID 129.1.0, указывающее на класс услуг 1 (не требующих установления связи).

Кадры отклика test должны соответствовать информационному полю кадра команды test.

Для начала передачи станция должна получить в свое распоряжение маркер. Если станция находится в пассивном состоянии, она передает маркер следующей станции. Но из-за большой протяженности колец FDDI время задержки здесь заметно больше, чем в случае Token Ring. В кольце FDDI может находиться несколько кадров одновременно. Станция сама удаляет кадры из кольца, посланные ей самой. Все станции должны иметь таймер вращения маркера (TRT – token rotation time), который измеряет время с момента, когда станция последний раз принимала этот пакет. Имеется переменная TTRT (target token rotation time). Значение TRT сравнивается с TTRT и только приоритетные кадры могут быть переданы при TRT> TTRT. Обычная передача данных контролируется таймером THT (token hold timer). Когда станция получает маркер, она заносит TRT в таймер THT, который начинает обратный отсчет. Станция может посылать кадры до тех пор, пока THT остается больше TTRT. В действительности THT определяет максимальное число октетов (символов), которое может быть послано станцией в рамках одного кадра (THT задает предельное время, в течение которого станция может передавать данные).

IEEE специфицирует числа как последовательности бит, где младший бит передается первым. В протоколах Интернет порядок бит другой, что может вызывать ошибки. Ниже приведена краткая таблица (4.1.6.1) соответствия для некоторых из чисел.

Формат маршрутизируемой IP-дейтограммы

Рисунок 4.3.4.5А. Формат маршрутизируемой IP-дейтограммы

Аналогично осуществляется инкапсуляция пакетов протокола clnp, только здесь в поле NLPID записывается код 0x81. Для примера на Рисунок 4.3.4.6 и 4.3.4.7 показаны пакеты для мостов 802.3 и FDDI (см. “Multiprotocol Encapsulation over Frame Relay”).

Формат маршрутизуемого кадра Frame Relay

Рисунок 4.3.4.5. Формат маршрутизуемого кадра Frame Relay

Нетрудно видеть, что кадр Frame Relay имеет много общего с X.25 и ISDN. Здесь уже на протокольном уровне предусматривается мультикастинг.

Формат мостового кадра Ethernet

Рисунок 4.3.4. 6 Формат мостового кадра Ethernet 802.3

Формат мостового кадра FDDI

Рисунок 4.3.4.7 Формат мостового кадра FDDI

Весьма перспективным сетевым протоколом особенно для передачи мультимедийных данных является ATM. Его модификация может стать транспортным протоколом для цифрового кабельного телевидения.

Формат пакета Fibre Channel

Рисунок 4.1.12.1. Формат пакета Fibre Channel

Стандарт FC допускает соединение типа точка-точка, арбитражное кольцо и структура (верх, середина и низ рисунка 4.1.12.2). Кольцевая архитектура обеспечивает самое дешевое подключение. Система арбитража допускает обмен только между двумя узлами одновременно. Следует учесть, что кольцевая структура не предполагает применения маркерной схемы доступа. Когда подключенное к сети устройство готово передать данные, он передает сигнал-примитив ARBX, где X - физический адрес устройства в кольце арбитража (al_pa). Если устройство получит свой собственный сигнал-примитив ARBX, оно получает контроль над кольцом и может начать передачу. Инициатор обмена посылает сигнал-примитив open (OPN) и устанавливает связь с адресатом. Время удержания контроля над кольцом не лимитируется. Если контроль над кольцом одновременно пытаются захватить два устройства, сравниваются значения X сигналов ARB. Устройство с меньшим al_pa получает преимущество, прибор с большим al_pa блокируется.

Прежде чем использовать кольцо его нужно инициализировать (процедура LIP), так чтобы каждый порт получил свой физический адрес (al_pa - один октет, что и определяет макcимальное число портов в кольце арбитража). Процедура инициализации начинается сразу после включения питания посылкой сигнала-примитива LIP через порт l_port. Затем осуществляется выбор устройства, которое будет управлять процессом выбора al_pa.

Формат пакета протокола FDDI

Рисунок 4.1.6.5. Формат пакета протокола FDDI

Вычитая 8 байт LLC/SNAP заголовка, получаем значения максимального размера пакета (MTU) 4470 (4478) октетов. Для совместимости размер пакетов для IP-дейтограмм и ARP-пакетов согласуется с требованиями конкретной сети. FDDI реализует маркерный доступ, формат пакета-маркера имеет вид, показанный на Рисунок 4.1.6.6. В зависимости от размера кольца в нем могут циркулировать несколько маркеров.

Формат пакетов Frame Relay (цифры сверху - номера байт)

Рисунок 4.3.4.1. Формат пакетов Frame Relay (цифры сверху - номера байт)

NLPID - идентификатор протокола сетевого уровня (network layer protocol ID).

FCS - двухбайтовая контрольная сумма кадра (frame control sum). Заполнитель является опционным и может отсутствовать.

Различные форматы заголовков кадров Frame Relay показаны на рисунках 4.3.4.2, 4.3.4.3 и 4.3.4.4. В верхней части рисунка приведена нумерация бит.

FRED

4.5.8.2 FRED

"@c=RU@o=Institute for Theoretical and Experimental Physics@cn=Director"

Так как в системе WHOIS пользователи идентифицируются короткими ключами, содержащими, например, три символа, система FRED использует в процессе своей работы список цифровых псевдонимов.

Доступ к системе осуществляется, напимер, командой: telnet wp.psi.net. В качестве имени-идентификатора нужно ввести слово FRED. После этого появляется приглашение FRED> и вы можете приступать к работе. Система имеет удобную систему команд, основная из которых whois имеет несколько модификаций:

| whois "semenov" | Поиск записей с таким именем в области по умолчанию. |

| whois surname "semenov" | Поиск записей с данной фамилией. |

| whois fullname "yuri semenov" | Поиск записей с указанным полным именем. |

| whois "semenov" -org itep | Поиск записей с указанным именем во всех организациях, в названии которых присутствует "itep". |

whois "semenov" -area "@c=RU@o=Institute for Theoretical and Experimental Physics команда используется, когда название "area" (место) известно.

| whois semenov@itep | Идентична предшествующей команде; |

| whois semenov@cl.itep.ru | Поиск записей с указанным почтовым адресом. |

| whois -title operator | Поиск записей, относящихся к операторам. |

| whois -org * | Выдача списка всех зарегистрированных организаций (для данной области поиска). |

| whois -org * -geo @c=US | Выдача списка зарегистрированных организаций для домена US. |

Сначала FRED считывает файл fredrc в системном каталоге ISODE (обычно /usr/etc/). Затем FRED читает файл .fredrc в каталоге пользователя. В этих файлах, если они присутствуют, содержатся описания предпочтений пользователя. После этого система выдает приглашение для ввода команд поиска. Команда INTR, выданная на базовом уровне, не вызывает никаких последствий, выдача ее дважды подряд вызовет завершение работы FRED (аналог QUIT).

На других уровнях работы FRED команда INTR прерывает выполнение процедуры. Приведем перечень служебных команд.

| alias имя | При отсутствии аргументов печатает все псевдонимы, описанные в ходе данной сессии, если же аргумент имеется, определяет числовой псевдоним для данного имени. |

| Help команда ... | Выдает справочную информацию о командах. |

| Manual | Распечатывает подробное руководство по применению FRED. |

| Quit | Уход из системы FRED. |

| report subject | Позволяет вам ввести текст сообщения, которое по почте будет передано вашему местному менеджеру справочной системы "белые страницы". |

| set переменная значение | Производит присвоение нужных значений системным переменным FRED. |

| version –fred | Сообщает версию программного обеспечения. |

| Переменная FRED | Описание |

| debug | Отладка FRED |

| manager | Почтовый адрес местного менеджера "белых страниц". |

| namesearch | Тип имени, используемый при поиске, "fullname", "surname" или "frandly". |

| pager | Программа, используемая для разбивки текста на терминале на страницы |

| query | Подтверждение двух-шаговых операций |

| server | IP-адрес вспомогательного сервера |

| timelimit | Максимальное число секунд, которое может быть потрачено на поиск |

| verbose | Интерактивный режим с полной выдачей диагностической информации |

| ufn | Тип фильтрации при поиске: "none", "approx" или "wild". |

входное_поле тип_записи признак_области_поиска управление_выводом

Эти четыре компоненты могут встречаться в любом порядке и только входное_поле должно присутствовать обязательно. Это поле характеризует то, что вы желаете найти. Поле тип_записи говорит о том, какой вид записи в банке данных вас интересует. Поле признак_области_поиска может содержать ключи: -org (сокращение от "организация"); -unit или -locality, за которыми следует имя.

Поле управление_выводом может содержать следующие ключи:

* |

выдача детальной информации со ссылками; |

| ~ | выдача минимальной информации; |

| % | выдача результатов поиска в одну строку и ссылок; |

| | | выдача полной информации. |

telnet nic.switch.ch

Trying 130.59.1.40 ...

Connected to nic.switch.ch.

Escape character is '^]'.

После установления связи сервер выдаст на экран:

SWITCH (Swiss Academic and Research Network)

SunOS UNIX (nic) (ttyp9)

login: dua

SWITCHdirectory main menu (choose desired service)

| [ 1 ] | Query the Directory, select a User Interface |

| [ 2 ] | Information about the User Interfaces |

| [ 3 ] | Terminal/X Window Configuration |

| [ 4 ] | Send Message to Administrator |

| [ 5 ] | Information about the Directory Project |

| [ 6 ] | Acknowledgement |

| [ 0 ] | Leave this Menu (back to previous Menu) |

SWITCHdirectory User Interfaces

| [ 1 ] | de (simple interface to find persons) |

| [ 2 ] | fred (simple white pages interface ('whois') |

| [ 3 ] | sd (menu oriented, only read functionality) |

| [ 4 ] | Dish (command line, full X.500 functionality) |

| [ 5 ] | Xdi (X window interface) |

| [ 6 ] | Xlu (X window interface) |

| [ 7 ] | XT-DUA (Commercial X window interface) |

| [ 0 ] | Leave this Menu (back to previous Menu) |

invoking interface "fred", please wait....

fred> whois -org cern

CERN (1) +41 22

767 6111

aka: European Laboratory for Particle Physics

CERN CH-1211 Geneve 23

FAX: +41 22 767 6555

Mailbox information:

X.400: /S=postmaster/O=CERN/PRMD=CERN/ADMD=ARCOM/C=CH/

High Energy Physics research

Business: Research Laboratory Research Lab

Locality: Geneve

Name: CERN, CH (1)

Modified: Wed Aug 31 09:03:59 1994

by: DSAmanager, SWITCHdirectory, SWITCH, CH (2)

20 imprecise matches for '*', select from them [y/n] ? y

После ряда ответов на вопросы (Y/N) получаем:

7 matches found.

| 1. | CERN +41 22 767 6111 |

| 4. | Hochschule St. Gallen +41 71 30 2111 |

| 5. | IDIAP +41 26 22 7664 |

| 6. | Ingenieurschule HTL Biel +41 32 273 111 |

| 7. | Paul Scherrer Institute +41 56 992111 |

| 8. | Schweizerische Hochschulkonferenz +41 31 302 55 33 |

| 10. | SWITCH +41 1 268 1515 |

100 matches found. (найдено 100 записей)

| 16. BASF-AG | +49 621-600 |

| 21. Berufsakademie Stuttgart | +49 711 6673-6965 |

| 29. Competence Center Informatik | +49-5931-805-0 |

| 30. Computer-Communication Networks | +49 211 905828 |

| 40. Deutsche Fernkabel Gesellschaft mbH | +49 30 54686-256 |

| 41. Deutsche Forschungsgemeinschaft | +49 228/885-2485 |

| 44. Deutsches Forschungsnetz | +49 30 884299-20 |

| 51. DKRZ Hamburg | +49 40-41173-0 |

| 53. ECRC | +49 89 92 69 90 |

| 54. ERNO Raumfahrttechnik GmbH | +49 421 539 - 0 |

| 55. EUnet Deutschland GmbH | +49 231 972-00 |

| 58. European Space Agency | +49 6151-90-0 |

| 63. Fachhochschule Darmstadt | +49 6151-168876 |

| 64. Fachhochschule Dortmund | +49 231 9112-0 |

| 71. Fachhochschule Fulda | +49 661 9640-0 |

| 83. Fachhochschule Nuernberg | +49/911/58800 |

| 85. Fachhochschule Rheinland-Pfalz | +41 6131 23920 |

| 87. Fachhochschule Schweinfurt | (049) 9721 940 5 |

| 96. Fraunhofer-Gesellschaft | +49 89 1205 x01 |

| 97. Freie Universitaet Berlin | +49 30 838-1 |

| 105. GMD | +49 2241 14-0 |

fred> q (до свидания FRED!).

Интернет вчера, сегодня и завтра

10.25 Интернет вчера, сегодня и завтра

Если считать началом Интернет реализацию проекта ARPA-Net, то время его существования насчитывает более 31 года. Ведь в 1969 году был подготовлен документ RFC-1. Замечу, что протоколы Ethernet были сформированы лишь в 1973-79 годах. Интернет в РФ на 20 лет моложе. Динамику развития этой технологии можно проследить по темпу выпуска RFC (смотри Рисунок 1). В 2000 году ожидается не менее 250 публикаций.

Канальный протокол Fibre Channel

4.1.12 Канальный протокол Fibre Channel

Известно, что производительность микропроцессоров рабочих станций удваивается каждые 18 месяцев. Каждому миллиону операций в секунду процессора должна соответствовать пропускная способность ввода/вывода, равная мегабиту в секунду (закон Amdahl). По этой причине требования к широкополосности телекоммуникационных каналов уже сегодня лежит в диапазоне от 100 до 1000 Мбит/с. Наиболее популярные скоростные сети Fast Ethernet, FDDI и ATM соответствуют этим требованиям на пределе. Уже одно это заставляет обратить внимание на такие протоколы как гигабитный Ethernet и (стандарт ANSI). Fibre Channel сочетает в себе преимущества канальных и сетевых технологий. Работы по разработке стандарта FC начаты группой ANSI в 1988 году. К настоящему времени разработано более 20 регламентирующих документов. В настоящее время Fibre Channel конкурирует как с Ethernet, так и с SCSI. Смотри

www.prz.tu-berlin.de/docs/html/EANTC/INFOSYS/fibrechannel/detail, http://www.fibrechannel.com/technology/physical.htm и http://www.ancor.com. http://www.iol.unh.edu/training/fc/fc_tutorial.html. Последний уже сейчас превосходит по быстродействию существующие сети в 10-100 раз. Он легко стыкуется с протоколами локальных и региональных сетей. Fibre Channel имеет уникальную систему физического интерфейса и форматы кадров, которые позволяют этому стандарту обеспечить простую стыковку с канальными протоколами IPI (Intelligent Peripheral Interface), SCSI, HIPPI, ATM, IP и 802.2. Это позволяет, например, организовать скоростной канал между ЭВМ и дисковой накопительной системой RAID. Быстродействие сетей Fibre Channel составляет nґ 100Мбайт/с при длинах канала 10 км и более. Предусмотрена работа и на меньших скоростях (например, 12,5 Мбайт/c). Предельная скорость передачи составляет 4,25 Гбод. В качестве транспортной среды может использоваться одномодовое или мультимодовое оптическое волокно. Допускается применение медного коаксиального кабеля и скрученных пар (при скоростях до 200 Мбайт/с).

Fibre Channel имеет шесть независимых классов услуг (каждый класс представляет определенную стратегию обмена информацией), которые облегчают решать широкий диапазон прикладных задач:

| Класс 1 | Соединение с коммутацией каналов по схеме точка-точка (end-to-end) между портами типа n_port Класс удобен для аудио и видео приложений, например, видеоконференций. После установления соединения используется вся доступная полоса пропускания канала. При этом гарантируется, что кадры будут получены в том же порядке, в каком они были посланы. |

| Класс 2 | Обмен без установления соединения с коммутацией пакетов, гарантирующий доставку данных. Так как соединение не устанавливается, порт может взаимодействовать одновременно с любым числом портов типа n_port, получая и передавая кадры. Здесь не может быть гарантии того, что кадры будут доставлены в том же порядке, в каком были переданы, (за исключением случаев соединения точка-точка или арбитражное кольцо). В этом классе допустимы схемы управления потоком буфер-буфер и точка-точка. Этот класс характерен для локальных сетей, где время доставки данных не является критическим. |

| Класс 3 | Обмен дейтограммами без установления соединения и без гарантии доставки. Схема управления потоком буфер-буфер. Применяется для каналов scsi. |

| Класс 4 | Обеспечивает выделение определенной доли пропускной способности канала с заданным значением качества обслуживания (QoS). Работает только с топологией структура (fabric), где соединяются два порта типа n_port. При этом формируется два виртуальных соединения, обслуживающих встречные потоки данных. Пропускная способность этих соединения может быть различной. Как и в классе 1, здесь гарантируется порядок доставки кадров. Допускается одновременное соединение более чем с одним портом типа n_port. Используется схема управления потоком буфер-буфер. Каждое виртуальное соединение управляется независимо с помощью сигнала-примитива fc_rdy. |

| Класс 5 | Предполагает изохронное обслуживание. Регламентирующие документы находятся в процессе подготовки. |

| Класс 6 | Предусматривает мультикастинг-обслуживание в рамках топологии типа структура (fabric). При этом используется стандартный адрес 0xfffff5. n_port становится членом мультикаст-группы путем регистрации по адресу 0xfffff8. |

/p> fibre channel использует пакеты переменной длины (до 2148 байт), содержащие до 2112 байт данных. Такая длина пакета заметно снижает издержки, связанные с пересылкой заголовков (эффективность 98%). С этой точки зрения в наихудшем положении оказывается ATM(83% эффективность 48 байт данных при 53 байтном пакете). Только FDDI превосходит Fibre Channel по этому параметру (99%). В отличие от других локальных сетей, использующих 6-октетные адреса, fibre channel работает с 3-байтовыми адресами, распределяемыми динамически в процессе выполнения операции login. Адрес 0xffffff зарезервирован для широковещательной адресации. Адреса же в диапазоне 0xfffff0-0xfffffe выделены для обращения к "структуре" (fabric), мультикастинг-серверу и серверу псевдонимов (alias-server). n_port передает кадры от своего source_id (s_id) к destination_id (d_id). До выполнения операции fabric login s_id порта не определено. В случае арбитражного кольца применяются 3-октетные адреса al_pa, задаваемые при инициализации кольца. Для однозначной идентификации узлов используются 64-битовые имена-идентификаторы.

Fibre Channel превосходит другие сети и по некоторым экономическим параметрам (см. табл. 4.1.12.1).

Метод Шеннона-Фано

2.6.4 Метод Шеннона-Фано

Данный метод выделяется своей простотой. Берутся исходные сообщения m(i) и их вероятности появления P(m(i)). Этот список делится на две группы с примерно равной интегральной вероятностью. Каждому сообщению из группы 1 присваивается 0 в качестве первой цифры кода. Сообщениям из второй группы ставятся в соответствие коды, начинающиеся с 1. Каждая из этих групп делится на две аналогичным образом и добавляется еще одна цифра кода. Процесс продолжается до тех пор, пока не будут получены группы, содержащие лишь одно сообщение. Каждому сообщению в результате будет присвоен код x c длиной –lg(P(x)). Это справедливо, если возможно деление на подгруппы с совершенно равной суммарной вероятностью. Если же это невозможно, некоторые коды будут иметь длину –lg(P(x))+1. Алгоритм Шеннона-Фано не гарантирует оптимального кодирования. Смотри

http://www.ics.uci.edu/~dan/pubs/DC-Sec3.html.

Нерешенные пока проблемы:

Нерешенные пока проблемы:

Сетевая безопасность. Существующее программное обеспечение пока не может предоставить требуемого уровня конфиденциальности при передаче информации в бизнесе и частной жизни. Постоянная тенденция унификации программных средств, операционных средств и протоколов (тенденция в принципе положительная) таит в себе угрозу создания благоприятных условий для создания компьютерных вирусов с глобальной зоной действия. Требуются более надежные и эффективные программы мониторинга и детектирования вторжения хакеров и сетевых вирусов, нужны также средства для борьбы с нежелательной рекламой (SPAM). В РФ не обеспечены юридические аспекты шифрования (для электронной подписи и сертификатов). Смотри RFC-1704, -2485 и др.

Поиск нужной информации. Если 6-8 лет назад люди обменивались адресами узлов, где имеется какая-то полезная информация, то сегодня проблема в выборе узла, где следует искать нужные данные. Все, кто пользуется поисковыми серверами типа Alta-Vista или Rambler, знают, что почти на любой запрос приходят десятки и сотни ссылок на один и тот же документ, лежащий в разных депозитариях. Решение проблемы может быть достигнуто путем автоматического присвоения индивидуальных кодов всем документам в сети (ID-атрибут объекта META в языке HTML). Задача релевантности документа запросу также ждет своего эффективного решения. Внедряются кластерные системы поиска, тезаурусы и многие другие ухищрения, но проблема из-за лавинного роста суммарного объема данных также далека от решения, как и десять лет назад.

Пропускная способность каналов особенно с учетом мультимедийных требований (например, ТВ высокого разрешения). В новом тысячелетии человечество выроет из земли миллионы тонн медного кабеля и закопает туда соответствующее количество оптических волноводов.

Сетевая диагностика. Это не только выявление нежелательных вторжений, но и детектирование всплесков широковещательных сообщений, а также дубликатов IP-адресов и их местоположения. Нужны средства для выявления узких мест в сети, до того как они станут реальной проблемой. Смотри, например, RMON (RFC-2613, -2074, -2021, 1757, -1513)

Решение проблемы мультимедийной передачи без потерь по IP-каналам. Этому может способствовать повсеместное внедрение протоколов RTP и RSVP. Необходимо дальнейшее совершенствование алгоритмов выявления и управления перегрузками в IP-каналах.

Оптимальная маршрутизация. На очереди создание внешних протоколов маршрутизации, учитывающих состояние каналов (сегодня они используют алгоритм вектора расстояния), а также разработка универсальных алгоритмов вычисления метрики, учитывающей реальную загрузку, пропускную способность, задержку и другие характеристики каналов.

Создание единой сети прокси-серверов, которая будет гарантировать доставку самой свежей версии документа или программы с самого “близкого” сервера, что может в разы снизить загрузку каналов, сделать сеть более надежной и эффективной. Это предполагает дальнейшее совершенствование протокола HTTP.

Данный список выглядит коротким потому, что проблем всегда видно меньше, чем их есть на самом деле.

Некоторые материалы по рассмотренным в данном сообщении проблемам можно найти на сервере

http://book.itep.ru. В этом году в издательстве “Горячая линия - Телеком” должна выйти моя книга “Протоколы Интернет. Энциклопедия” объемом около 1100 страниц.

Приложение

Предложение по совершенствованию цифровой телефонии

Современные системы цифровой телефонии (например, ISDN) предполагают выделение 32 кбит/с на каждый разговор. Если же перевести все, что говорит человек в символьное представление, то это будет эквивалентно потоку примерно в 64 бит/c (примерно такова же предельная скорость ввода данных с клавиатуры). Разрыв в требуемых пропускных способностях соответствует 5000. Понятно, что символьное представление не содержит индивидуальных особенностей голоса и эмоциональной окраски речи. Современные системы сжатия голосовой информации позволяют сократить требования к полосе пропускания до 7,5 кбит/с, но уже с некоторым ухудшением качества воспроизведения. Наилучшие современные системы (например, VOCODER) позволяют обходиться полосой в 1 кбит/c, при весьма серьезном ухудшении качества (голос неузнаваем и напоминает речь робота). Любое сокращение требования к полосе при сохранении качества передачи голоса крайне желательно. Современная телефония – это высокодоходная отрасль, и любая фирма готова будет заплатить за такого рода разработку, так как это решит конкурентное противостояние в ее пользу. Рост пропускной способности каналов не решает проблемы, так как все телефонные компании используют эту сеть, но преуспеет та, которая сможет предложить более низкие тарифы.

В США планируется выпуск автомобилей с бортовым компьютером, управляемым голосом водителя (руки у него заняты). Таким образом, проблема преобразования голоса в последовательность символов можно считать практически решенной.

Еще большего эффекта можно достичь, используя схему, показанную на Рисунок 6 (технологии для этого уже существуют, но схема пока не реализована).

Символьное отображение голоса приводит к потере индивидуальных особенностей говорящего и эмоциональной окраски его речи. Системы распознавания людей по голосу уже существуют (например, в системах идентификации). Индивидуальные особенности голоса вещь достаточно стабильная. Если произвести анализ голоса конкретного человека и параметризовать эти особенности, то их можно будет использовать в дальнейшем в течение длительного времени. Если набор этих параметров записать на телефонную магнитную карту, то этой картой не сможет воспользоваться никто другой. Передача этих данных принимающей стороне может производиться в процессе установления телефонного соединения. В принципе можно параметризовать и эмоциональную окраску речи говорящего, но в этом случае это нужно делать в реальном масштабе времени. Реализация предлагаемой схемы будет приводить к дополнительным задержкам, но при использовании быстродействующих процессоров, или аппаратных средств эти задержки можно минимизировать.

На пути реализации проекта надо решить проблему синтеза речи с учетом индивидуальных и эмоциональных особенностей голоса говорящего. Голосовые синтезаторы существуют, но все они крайне не совершенны. Понятно, что все перечисленные проблемы не будут решены сразу. Но вполне реально внедрять систему поэтапно, предоставляя клиенту в этом случае выбор: высокое качество и высокий тариф или низкий тариф при пониженном качестве передачи голоса.

Возможные приложения при частичном или полном успехе проекта:

Организация пейджерной связи без оператора посредника

Снижение телефонных тарифов (особенно для дальней телефонной связи).

Обучение языку, коррекция произношения

Распознавание преступников по голосу

Грубые оценки показывают, что высокого качества передачи голоса методом параметризации можно достичь при полосе 1кбит/c.

Организация информационного обмена между двумя удаленными машинами

Рисунок 4.5.4.2. Организация информационного обмена между двумя удаленными машинами

На фазе задания режима обмена предоставляются следующие возможности:

Команда Block сохраняет структуру логических записей файла.

Команда Stream устанавливает режим, при котором не производится пересылки контрольной информации для блоков. Это наиболее быстрый режим обмена, он работает по умолчанию.

Команда TYPE может задать режимы обмена IMAGE, ASCII или EBCDIC. Из них ASCII - используется по умолчанию. Режим EBCDIC применяется для обменов между ЭВМ, работающими с набором символов EBCDIC. Режим IMAGE предполагает обмен 8-битными байтами, используется для передачи двоичной (а не текстовой) информации. Более подробный список команд помещен ниже. Структурно информация может передаваться в виде файлов (структура по умолчанию), в виде последовательности записей (применимо для текстовых файлов ASCII или EBCDIC) или постранично (последняя структура не относится к числу рекомендуемых).

Для копирования файла из удаленного сервера используется команда GET, для копирования группы файлов - MGET, в последнем случае применяются символы заменители, например, MGET *.txt (или RFC-18*.txt, при этом скопируются файлы с RFC-1800.txt до RFC-1899.txt, если таковые существуют в текущем каталоге). Аналогом команды GET в какой-то степени является команда DIR (ls), только она переносит содержимое каталога, что для некоторых операционных систем эквивалентно. При использовании модификации mget проявляйте осторожность - вы можете заблокировать телекоммуникационный канал длительным копированием. Для записи файла в удаленный сервер применяется команда PUT. При операциях обмена обычно используется текущий каталог локальной ЭВМ. В вашем распоряжении всегда имеется возможность поменять местный каталог с помощью команды LCD или ее аналога. Любая команда обмена выполняется в несколько этапов:

Формирование канала под управлением клиента, так как именно клиент выдал команду get, dir, put и т.д.

Клиент выбирает произвольный номер порта на своей ЭВМ и осуществляет процедуру passive open для этого порта.

Клиент посылает номер порта серверу по каналу управления (порт 21), используя команду PORT. Можно обойтись и без команды PORT (используется тот же порт, что и в командном канале), но это увеличивает задержки и по этой причине не рекомендуется.

Сервер получает номер порта по каналу управления и выдает команду active open в указанный порт ЭВМ-клиента. Сервер для канала данных всегда использует порт с номером 20.

Рассмотрим пример FTP-сессии. Для этого выдадим команду (тексты, набираемые с клавиатуры, выделены курсивом):

| FTP -d ns.itep.ru | (флаг -d означает установку отладочного режима, при котором выдаются все сообщения и внутренние команды на экран терминала). |

220- *** Welcome at FTP-Server ftp.ITEP.RU ***

220-

220 ns.itep.ru FTP server ready.

Userid for logging in on ns.itep.ru (SEMENOV)? semenov

FTP command: USER semenov

FTP response: 331 Password required for semenov.

331 Password required for semenov.

Password for logging in as semenov on ns.itep.ru? XXXXXXXX

| PASS XXXXXXXX | (ввод пароля не отображается на экране) |

230 User semenov logged in.

| ftp:ns.itep.ru> hel | (просьба выдать список доступных на данном сервере FTP-команд) |

Available commands are:

| ! | ? | acct | append | ascii | binary | bye | cd | debug |

| delete | dir | drive | exit | fcd | fdir | fpwd | get | help |

| iget | image | iput | lcd | ldir | lmkdir | local | login | lpwd |

| ls | mdelete | mget | mkdir | mput | option | parent | passive | put |

| pwd | quit | quote | rename | retrieve | rmdir | send | server | show |

| stat | store | take | tenex | tget | tput | type | user | verbose |

ftp:ns.itep.ru> quit

FTP command: QUIT

FTP response: 221 Goodbye.

Уход из FTP производится по команде quit. В приведенном примере файловый обмен не производился, но и команда HELP требует переноса информации (также как и dir), так как вам выдается список команд, доступных на удаленном сервере. Из воспроизведенного списка команд, самая опасная mdelete, так как способна стереть целый каталог.

Нетекстовые файлы (архивированные, графические и программные) следует пересылать в режиме binary. Для перевода в этот режим используется одноименная команда. Для перехода из одного каталога в другой на удаленном сервере служит команда cd имя_каталога, а для возврата в предшествующий cd .. . Например, cd /pub/msdos.

Ссылка на объект, доступный через анонимное FTP, обычно записывается в виде:

| Название ресурса | Имя сервера | Имя каталога в сервере. |

| Internet-cmc | ftp.rpi.edu | /pub/communications/internet-cmc.txt |

Internet-cmc (CMC - computer-mediated communication) -это межкомпьютерный обмен по сети Internet.

Ниже приведен список базовых команд FTP. Следует разделять внутренний набор команд FTP, которыми обмениваются клиент и сервер по командному каналу, и набор команд доступный пользователю. Служебные команды содержат три или четыре заглавные буквы. Эти наборы команд перекрываются лишь частично. Служебные команды унифицированы (они выделены в приведенном выше примере FTP-сессии жирным шрифтом, в помещенной ниже таблице эти команды представлены в ее верхней части), пользовательский же набор команд может варьироваться от реализации к реализации. Если выдать команду FTP без аргументов, система обычно откликается приглашением FTP> и вы можете выполнить некоторые из приведенных ниже команд (весь набор становится доступным только после идентификации).

Перспективы

Перспективы

1. IP-телефония. IP-телефония уже сегодня теснит традиционную не только потому, что может предложить новые разновидности услуг, но и за счет снижения тарифов. В настоящее время внедряются протоколы RTP, RTCP и RSVP, которые вместе с расширением полосы пропускания магистральных каналов уберут последние барьеры на пути внедрения этой технологии. Можно вполне ожидать дальнейшего снижения требований, налагаемых на полосы пропускания, для реализации одного разговора. Там, где достаточно донести до партнера текст сообщения (например, пейджерная связь), можно реализовать распознавание и преобразование сообщения в ASCII-последовательность, что снизит требования к полосе пропускания в сотни раз. Еще большего эффекта можно достичь, используя схему, показанную на Рисунок 6 (технологии для этого по большей части уже существуют, но схема пока не реализована).

Протокол Frame Relay

4.3.4 Протокол Frame Relay

Протокол Frame Relay (I.122 ITU-t; ANSI T1S1.2; RFC-1490, -1315, -1604; cм. также

www.frforum.com/frame-relay/5000/approved/frf.3/frf.3.1/frf3.f.0.html) является одним из новых телекоммуникационных протоколов (1993 г.), он обеспечивает большую скорость передачи данных (1,5Мбит/с), меньшие задержки, но и меньшую надежность доставки информации. Frame Relay предназначен для межсетевого общения, ориентирован на соединение и использует два протокольных уровня модели OSI. Остальные уровни должны реализоваться программно. Такая схема заметно удешевляет интерфейс. Протокол вводит понятие committed information rates (CIR - оговоренные скорости передачи), обеспечивая каждому приложению гарантированную полосу пропускания. Если приложение не использует полностью выделенную полосу, другие приложения могут поделить между собой свободный ресурс. Frame Relay гарантирует большее быстродействие, чем X.25. Стандарт предусматривает 2-х, 3-х и 4-х байтовые форматы заголовков (ANSI T1.618 и ITU-T Q.922) и синхронную передачу данных. Применение инкапсуляции гарантирует транспортировку пакетов других протоколов через сети Frame Relay. Пакет Frame Relay начинается и завершается разграничительным байтом 0x7e (что соответствует и стандарту Х.25). Максимальный размер кадра 1600 октетов. Формат пакета показан на Рисунок 4.3.4.1.

Протокол пересылки файлов FTP

4.5.4 Протокол пересылки файлов FTP

|

FTP (RFC-959) обеспечивает файловый обмен между удаленными пользователями. Протокол FTP формировался многие годы. Первые реализации в МТИ относятся к 1971. (RFC 114 и 141). RFC 172 рассматривает протокол, ориентированный на пользователя, и предназначенный для передачи файлов между ЭВМ. Позднее в документах RFC 265 и RFC 281 протокол был усовершенствован. Заметной переделке протокол подвергся в 1973, и окончательный вид он обрел в 1985 году. Таким образом, данный протокол является одним из старейших.

Для реализации обмена между двумя персональными ЭВМ в пределах сети (программные пакеты PCTCP, и т.д.) можно резидентно загрузить FTPSRV или другую эквивалентную программу. Также как и в случае TELNET необходима идентификация, но многие депозитарии допускают анонимный вход (имя пользователя ANONYMOUS, RFC-1635), который не требует слова пропуска (пароля) или допускает ввод вашего почтового адреса вместо него. Работа FTP на пользовательском уровне содержит несколько этапов: |

| 1. | Идентификация (ввод имени-идентификатора и пароля). |

| 2. | Выбор каталога. |

| 3. | Определение режима обмена (поблочный, поточный, ascii или двоичный). |

| 4. | Выполнение команд обмена (get, mget, dir, mdel, mput или put). |

| 5. | Завершение процедуры (quit или close). |

FTP довольно необычная процедура, так как поддерживает две логические связи между ЭВМ (

Одна связь служит для удаленного

Рис 4.5.4.1). Одна связь служит для удаленного доступа и использует протокол Telnet. Другая связь предназначена для обмена данными. Сервер производит операцию passive open для порта 21 и ждет соединения с клиентом. Клиент осуществляет операцию active open для порта 21. Канал остается активным до завершения процедуры FTP. TOS (тип IP-сервиса) соответствует минимуму задержки, так как этот канал используется для ручного ввода команд. Канал для передачи данных (TCP) формируется каждый раз для пересылки файлов. Канал открывается перед началом пересылки и закрывается по коду end_of_file (конец файла). IP-тип сервиса (TOS) в этом случае ориентирован на максимальную пропускную способность.

Конечный пользователь взаимодействует с протокольным интерпретатором, в задачи которого входит управление обменом информацией между пользователем и файловой системой, как местной, так и удаленной. Схема взаимодействия различных частей Internet при работе FTP изображена на Рисунок 4.5.4.1.

Сначала по запросу клиента формируется канал управления, который в дальнейшем используется для передачи команд от клиента и откликов от сервера. Информационный канал формируется сервером по команде клиента, он не должен существовать постоянно на протяжении всей FTP-сессии и может формироваться и ликвидироваться по мере необходимости. Канал управления может быть закрыт только после завершения информационного обмена. Для канала управления используется протокол Telnet. После того как управляющий канал сформирован, клиент может посылать по нему команды. Сервер воспринимает, интерпретирует эти команды и передает отклики.

Рост числа узлов Интернет в - годах

Рисунок 2. Рост числа узлов Интернет в 1989-99 годах

Рост числа WEB-серверов в период - годы

Рисунок 3. Рост числа WEB-серверов в период 1994-2000 годы

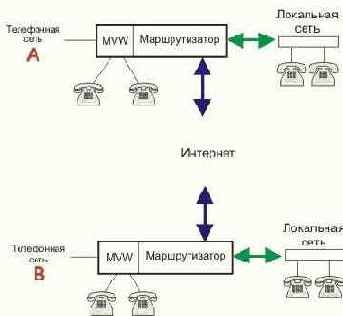

К числу новейших достижений Интернет следует отнести электронную торговлю (протоколы IOTP, SET, CyberCash и др.), IP-телефонию, мощные поисковые системы, электронную прессу и многое другое. IP-телефония уже сегодня существенно понизила тарифы на международные переговоры. Схема реализации IP-телефонной сети показана на Рисунок 4.

Схема Firewall

Рисунок 6.3.1. Схема Firewall

Такая схема проще и надежнее, так как следует заботиться о защите одной машины, а не многих. Экран, маршрутизатор и ЭВМ управления экраном объединены небольшой, незащищенной локальной сетью. Основные операции по защите осуществляются здесь на IP-уровне. Эту схему можно реализовать и на одной ЭВМ, снабженной двумя интерфейсами. При этом через один интерфейс осуществляется связь с Интернет, а через второй – с защищенной сетью. Такая ЭВМ совмещает функции маршрутизатора-шлюза, экрана и управления экраном. Возможна реализация Firewall, показанная на рис 6.3.2. Здесь функция экрана выполняется маршрутизатором.

Схема Firewall, где функцию экрана выполняет маршрутизатор

Рисунок 6.3.2. Схема Firewall, где функцию экрана выполняет маршрутизатор

В этой схеме доступ из Интернет возможен только к прокси-серверу, ЭВМ из защищенной сети могут получить доступ к Интернет тоже только через прокси-сервер. Ни один пакет посланный из защищенной ЭВМ не может попасть в Интернет и, аналогично, ни один пакет из Интернет не может попасть непосредственно защищенной ЭВМ. Возможны и другие более изощренные схемы, например со вторым “внутренним” Firewall для защиты от внутренних угроз.

Недостатки FireWall происходят от ее преимуществ, осложняя доступ извне, система делает трудным и доступ наружу. По этой причине система FireWall должна выполнять функции DNS (сервера имен) для внешнего мира, не выдавая никакой информации об именах или адресах внутренних объектов, функции почтового сервера, поддерживая систему псевдонимов для своих клиентов. Псевдонимы не раскрываются при посылке почтовых сообщений во внешний мир. Служба FTP в системе может и отсутствовать, но если она есть, доступ возможен только в сервер FireWall и из него. Внутренние ЭВМ не могут установить прямую FTP-связь ни с какой ЭВМ из внешнего мира. Процедуры telnet и rlogin возможны только путем входа в сервер FireWall. Услуги типа NFS, rsh, rcp, finger и т.д. не допускаются. Ни одна из ЭВМ в защищенной сети не может быть обнаружена с помощью PING (ICMP) извне. И даже внутри сети будут возможны только определенные виды трафика между строго определенными машинами. Понятно, что в целях безопасности защищенная сеть не может иметь выходов во внешний мир помимо системы экран, в том числе и через модемы. Экран конфигурируется так, чтобы маршрут по умолчанию указывал на защищенную сеть. Экран не принимает и не обрабатывает пакеты внутренних протоколов маршрутизации (например, RIP). ЭВМ из защищенной сети может адресоваться к экрану, но при попытке направить пакет с адресом из внешней сети будет выдан сигнал ошибки, так как маршрут по умолчанию указывает назад в защищенную сеть. Для пользователей защищенной сети создаются специальные входы для FTP (см.

библиографию раздела 6 “Сетевая безопасность в Интернет”), telnet и других услуг. При этом не вводится каких-либо ограничений по транспортировке файлов в защищенную сеть и блокируется передача любых файлов из этой сети, даже в случае, когда инициатором FTP-сессии является клиент защищенной сети. Единственные протоколы, которым всегда позволен доступ к ЭВМ Firewall являются SMTP (электронная почта) и NNTP (служба новостей). Внешние клиенты Интернет не могут получить доступа ни к одной из защищенных ЭВМ ни через один из протоколов. Если нужно обеспечить доступ внешним пользователям к каким-то данным или услугам, для этого можно использовать сервер, подключенный к незащищенной части сети (или воспользоваться услугами ЭВМ управления экраном, что нежелательно, так как снижает безопасность). ЭВМ управления экраном может быть сконфигурирована так, чтобы не воспринимать внешние (приходящие не из защищенной сети) запросы типа FTP, telnet и пр., это дополнительно повысит безопасность. Стандартная система защиты здесь часто дополняется программой wrapper (см. раздел 6 “Сетевая безопасность в Интернет”). Немалую пользу может оказать и хорошая система регистрации всех сетевых запросов. Системы FireWall часто используются и в корпоративных сетях, где отдельные части сети удалены друг от друга. В этом случае в качестве дополнительной меры безопасности применяется шифрование пакетов. Система FireWall требует специального программного обеспечения. Следует иметь в виду, что сложная и дорогостоящая система FireWall не защитит от “внутренних” злоумышленников. Нужно тщательно продумать систему защиты модемных каналов (сама система FireWall на них не распространяется, так как это не внешняя часть сети, а просто удаленный терминал).

Если требуется дополнительная степень защиты, при авторизации пользователей в защищенной части сети могут использоваться аппаратные средства идентификации, а также шифрование имен и паролей.

При выборе той или иной системы Firewall следует учитывать ряд обстоятельств.

Операционная система. Существуют версии Firewall, работающие с UNIX и Windows NT. Некоторые производители модифицируют ОС с целью усиления безопасности. Выбирать следует ту ОС, которую вы знаете лучше.

Рабочие протоколы. Все Firewall могут работать с FTP (порт 21), e-mail (порт 25), HTTP (порт 80), NNTP (порт 119), Telnet (порт 23), Gopher (порт 70), SSL (порт 443) и некоторыми другими известными протоколами. Как правило, они не поддерживают SNMP.

Типы фильтров. Сетевые фильтры, работающие на прикладном уровне прокси-сервера, предоставляют администратору сети возможность контролировать информационные потоки, проходящие через Firewall, но они обладают не слишком высоким быстродействием. Аппаратные решения могут пропускать большие потоки, но они менее гибки. Существует также “схемный” уровень прокси, который рассматривает сетевые пакеты, как черные ящики и определяет, пропускать их или нет. Отбор при этом осуществляется по адресам отправителя, получателя, номерам портов, типам интерфейсов и некоторым полям заголовка пакета.

Система регистрации операций. Практически все системы Firewall имеют встроенную систему регистрации всех операций. Но здесь бывает важно также наличие средств для обработки файлов с такого рода записями.

Администрирование. Некоторые системы Firewall снабжены графическими интерфейсами пользователя. Другие используют текстовые конфигурационные файлы. Большинство из них допускают удаленное управление.

Простота. Хорошая система Firewall должна быть простой. Прокси-сервер (экран) должен иметь понятную структуру и удобную систему проверки. Желательно иметь тексты программ этой части, так как это прибавит ей доверия.

Туннелирование. Некоторые системы Firewall позволяют организовывать туннели через Интернет для связи с удаленными филиалами фирмы или организации (системы Интранет). Естественно, что информация по этим туннелям передается в зашифрованном виде.

Информацию по системам Firewall можно найти по следующим адресам.

URL |

Содержание |

| http://search.netscape.com/eng/mozilla/2.0/relnotes/demo/proxy-live.html | Автоматическая конфигурация прокси для Netscape и Microsoft броузеров |

| http://www.software.digital.com | Alta Vista Firewall |

| http://www.cyberguardcorp.com/ | CyberGuard Firewall |

| http://www.raptor.com/ | Eagle Firewall |

| http://www.checkpoint.com/ | Firewall-1 |

| http://www.tis.com/ | Gauntlet Firewall |

| http://www.on.com/ | ON Guard Firewall |

| http://www.sctc.com | BorderWare Firewall |

| ftp://ftp.nec.com/pub/socks/ | SOCKS прокси |

| ftp://ftp.tis.com/pub/firewalls/toolkit | Средства для работы с Firewall |

| majordomo@greatcircle.com | Подписной лист по проблематике Firewall. Для подписки в тело сообщения следует поместить subscribe firewall. Там же имеется архив: http://www.greatcircle.com/firewalls |

/p>

Схема физического интерфейса FDDI

Рисунок 4.1.6.3. Схема физического интерфейса FDDI

ip-дейтограммы, ARP-запросы и отклики, пересылаемые по сети FDDI, должны инкапсулироваться в пакеты 802.2 LLC и SNAP (subnetwork access protocol; см. Рисунок 4.1.6.4 и 4.1.6.5), а на физическом уровне в FDDI MAC. Протокол snap должен использоваться с организационными кодами, указывающими, что SNAP-заголовок содержит код Ethertype. 24-битовый организационный код (organization code) в snap должен быть равен нулю, а остальные 16 бит должны соответствовать Ethertype (см. assigned numbers, RFC-1700; IP=2048, ARP=2054).

Все кадры должны пересылаться в соответствии со стандартом 802.2 LLC тип 1 (формат ненумерованной информации, с полями DSAP (destination service access point) и SSAP (source service access point) заголовка 802.2, равными предписанным значениям SAP (service access point) для SNAP.

Схема IP-телефонной сети

Рисунок 4. Схема IP-телефонной сети

На рисунке MVW-модуль (Multiflex Voice/WAN), включаемый в маршрутизатор, например, CISCO-3662, служит для связи с общедоступной телефонной сетью. Если сеть “А” размещена в Рио-де-Жанейро, а “В” в Москве, то любой клиент нижней сети сможет разговаривать с клиентом в Рио “бесплатно”, а с клиентами телефонных сетей “А” и “B” по локальным тарифам. В левой части рисунка показаны телефонные аппараты, которые подключаются непосредственно к сегменту локальной сети. Такие приборы уже поступили в продажу.

Грядет интеграция цифрового телевидения, телефонии (включая видео-телефонию) и Интернет, звуковые и видео письма уже реальность. Схема построения интерактивной сети цифрового кабельного телевидения показана на Рисунок 5.

Схема использования кольца FDDI для расширения пропускной способности локальной сети

Рисунок 4.1.6.7. Схема использования кольца FDDI для расширения пропускной способности локальной сети

При обрывах оптоволокна возможно частичное (при двух обрывах) или полное (при одном обрыве) восстановление связности сети.

Схема переходов - Мбит/с

Рисунок 4.1.1.2.7 Схема переходов 10-100-10 Мбит/с

Если любые 2 или более каналов справа попытаются начать работу с одним из каналов слева, или наоборот, потери пакетов неизбежны. Проблема исчезает, когда SW работают на IP-уровне.

Схема подключения и передачи сигналов

Рисунок 4.1.1.2.3. Схема подключения и передачи сигналов в сетях 100base-T4 (буквы К с цифрами обозначают номера контактов разъема)

В сетях Fast Ethernet максимальное значение окна коллизий равно 5,12 мксек и называется временем канала (slot time). Это время в точности соответствует минимальной длине пакета в 64 байта. Для более короткого пакета коллизия может быть не зафиксирована. Окно коллизий представляет собой время от начала передачи первого бита кадра до потери возможности регистрации коллизии с любым узлом сегмента, это время равно удвоенной задержке распространения сигнала между узлами (RTT). Конфигурация сети Fast Ethernet, для которой значение окна коллизий превышает время канала, не верна. Время канала задает величину минимального размера кадра и максимальный диаметр сети. Для пояснения этих взаимозависимостей рассмотрим сеть, показанную на Рисунок 4.1.1.2.4.

Схема протокольных подуровней для FDDI

Рисунок 4.1.6.2. Схема протокольных подуровней для FDDI

Уровень MAC (media access control) определяет доступ к сетевой среде, включая формат кадров, адресацию, алгоритм вычисления crc и механизм исправления ошибок. Уровень PHY (physical layer protocol) задает процедуру кодирования/декодирования, синхронизацию, формирование кадров и пр. В качестве базовой используется кодировка 4b/5b (преобразование 4-битного кода в 5-битный), а в канале - NRZI. Уровень PMD (physical layer medium) определяет характеристики транспортной среды, включая оптические каналы, уровни питания, регламентирует частоту ошибок, задает требования к оптическим компонентам и разъемам. Блок схема интерфейса между уровнями MAC и PHY показана на Рисунок 4.1.6.3.

Схема работы протокола ftp

Рисунок 4.5.4.1 Схема работы протокола ftp.

Возможна и другая схема взаимодействия, когда по инициативе клиента осуществляется файловый обмен между двумя ЭВМ, ни одна из которых не является машиной клиента (см. Рисунок 4.5.4.2).

Схема реализации интерактивного цифрового телевидения

Рисунок 5. Схема реализации интерактивного цифрового телевидения

Данная схема, реализованная в США и Канаде несколько лет назад, позволяет клиентам индивидуально заказывать программу телевидения на неделю вперед. Помимо этого в режиме меню можно получить данные о погоде, состоянии дорог, заказать билеты в театр или на самолет, а также вызвать на экран нужную статью какой-то газеты. Заказанные фильмы копятся в сервере буферизации и в требуемое время транслируются для клиента-заказчика. Существующая инфраструктура кабельного телевидения в США вполне пригодна для решения таких задач. В реальном масштабе времени здесь передаются только новости и спортивные соревнования.

Помимо ставшей уже привычной электронной почты Интернет дал нам WEB-технологию, глобальные поисковые системы, электронные журналы, оперативный доступ к прессе, электронную торговлю и многое другое. Молодые люди объясняются в любви по электронной почте, в реальном масштабе времени общаются с людьми на других континентах, играют в шахматы с партнерами из других стран. Все шире внедряются IP- и ISDN видео конференции.

Схема связей в двойном кольце FDDI

Рисунок 4.1.6.1. Схема связей в двойном кольце FDDI

Топология связей в FDDI устроена таким образом, что отказ в любом из узлов из-за выхода из строя оборудования или отключения питания не приведет к разрыву кольца, поток кадров автоматически пойдет в обход поврежденного участка.

FDDI позволяет работать с кадрами размером 4500 октетов, за вычетом места, занимаемого преамбулой, остается 4470 октетов для передачи данных. RFC-1188 резервирует 256 октетов для заголовков, оставляя для данных 4096 октетов. Маршрутизатор, поддерживающий протокол FDDI должен быть способен принимать такие длинные пакеты. Посылаться же должны дейтограммы не длиннее 576 октетов, если не ясно, сможет ли адресат принимать длинные кадры.

Услуги информационного канала (data link service) реализуются через протокол IEEE 802.2 logical link control (LLC). В результате мы имеем следующий стек протоколов (Рисунок 4.1.6.2):

|

IP/ARP |

|

802.2 llc |

|

FDDI MAC |

|

FDDI PHY |

|

FDDI PMD |

Схема уровней для Gbase Ethernet

Рисунок 4.1.1.2.6. Схема уровней для 10Gbase Ethernet

MDI Medium Dependent Interface

XGMII 10 Gigabit Media Independent Interface

PCS Physical Coding Sublayer

PMA Physical Medium Attachment

PMD Physical Medium Dependent

WIS WAN Interface Sublayer

Схема возможного снижения требуемой полосы пропускания при передаче голоса

Рисунок 6. Схема возможного снижения требуемой полосы пропускания при передаче голоса

Символьное отображение голоса приводит к потере индивидуальных особенностей говорящего и эмоциональной окраски его речи. Системы распознавания людей по голосу уже существуют. Индивидуальные особенности голоса вещь достаточно стабильная. Если произвести анализ голоса конкретного человека и параметризовать эти особенности, то их можно будет использовать в дальнейшем в течение длительного времени. Если набор этих параметров записать на телефонную магнитную карту, то этой картой не сможет воспользоваться никто другой. Передача этих данных принимающей стороне может производиться в процессе установления телефонного соединения. В принципе можно параметризовать и эмоциональную окраску речи говорящего, но в этом случае это нужно делать в реальном масштабе времени. Реализация предлагаемой схемы будет приводить к дополнительным задержкам, но при использовании быстродействующих процессоров эти задержки можно минимизировать. Снижение требуемой полосы пропускания вместе с повсеместным внедрением протоколов RTP и RSVP сделает беседу через Интернет общедоступной.

2. Электронные книги и сфера развлечений. Если индивидуальные особенности голоса и эмоциональная окраска факторизованы, появляется возможность сделать плейеры, которые будут воспроизводить текст голосом определенного актера. Это потребует разработки специального языка разметки текста (вроде HTML) с учетом требуемой эмоциональной окраски. В этом случае на одном CD можно записать целую библиотеку.

Мало того, что появляется возможность заказывать программу телепередач на неделю вперед, получать различную справочную информацию, в принципе могут стать доступными многосюжетные фильмы, где сценарий адаптируется под вкус и желание зрителя (такие фильмы уже снимаются). Зритель может вмешиваться по ходу фильма и направлять линию сценария по одному из нескольких возможных путей.

Сети Интернет открывают новые возможности для интерактивных сетевых развлечений.

Ограничения здесь иногда возникают лишь из-за полосы пропускания каналов. Развитие технологии виртуальной реальности будет еще более разнообразить возможности сетевых развлечений.