Формат пакета i –протокола

Рисунок 4.4.14.1.2. Формат пакета i –протокола

Заголовок начинается с флага ^g (восьмеричный код \007), далее следует 5-битовое поле пакет. Пакеты DATA, SPOS и CLOSE используют это поле для номера пакета. В пакетах NAK сюда заносится номер пакета, подлежащий повторной пересылке. В пакетах же ACK и SYNC это поле заполняется нулями. Поле ACK содержит 5 бит и служит для записи номера последнего пакета, принятого без ошибки. Это поле используется всеми типами пакетов. В трехбитовое поле тип определяет назначение пакета и может принимать следующие значения.

0 ‘DATA’ |

Информационный пакет; |

1 ‘SYNC’ |

Пакет sync используется при инициализации соединения, поле пакет в для этого типа обнуляется; |

2 ‘ACK’ |

Пакет-отклик. Так как пакет типа data также может использоваться для отклика, ack предназначен для случая, когда одной из сторон нечего посылать. Пакеты ack не нумеруются. |

3 ‘NAK’ |

Отрицательное подтверждение. Пакет посылается, когда при приеме произошла ошибка. В этом случае в поле пакет записывается номер пакета, подлежащего повторной пересылке. |

4 ‘SPOS’ |

Пакет служит для изменения указателя файла. Пакет содержит 4 байта указателя файла (наиболее значащий байт первый). |

5 ‘CLOSE’ |

Пакет служит для сообщения о прерывании связи. Противоположная сторона должна откликнуться пакетом CLOSE. |

Однобитовое поле d =1 для пакетов клиента и =0 для пакетов сервера. Поле длины поля данных состоит из двух секций (полный байт содержит младшую часть), имеет суммарную протяженность 12 бит, что позволяет варьировать поле данных в пределах от 0 до 4095 байт. Однобайтовое поле контрольная сумма содержит код, который представляет собой результат операции XOR, выполненной для байт заголовка, начиная со второго по пятый. После заголовка следует поле данных, за которым помещается 32-разрядная контрольная сумма информационного поля (CRC).

При инициализации i-протокола стороны обмениваются SYNC-пакетами, которые содержат по крайней мере 3 байта. Первые два байта несут в себе максимальный размер пакетов, посылаемых удаленной стороной (старший байт первый).

Третий байт определяет размер окна, используемый удаленной стороной. При этом могут посылаться пакеты любого размера, но не больше указанного максимального. Если SYNC содержит четвертый байт, то он хранит в себе номер канала (1-7), который может использовать удаленная система. Размер окна определяет число пакетов, которое может быть послано, не дожидаясь подтверждения получения. Подтверждаться может не каждый пакет. Если получено подтверждение получения пакета n, все предшествующие считаются полученными корректно. Если потерян пакет, посланный одной из сторон, другая может передавать пакеты, как ни в чем не бывало. Команды посылаются в виде последовательности информационных пакетов с ненулевым полем номера локального канала. Последний из пакетов в этом случае должен содержать нулевой байт в конце (обычно команда укладывается в один пакет). Файла передаются в виде последовательности пакетов, завершающейся пакетом нулевой длины. При получении отклика sn пересылка файла абортируется. Применение номеров каналов позволяет посылать команды и пересылать файлы одновременно.

j-протокол. Этот протокол является разновидностью i-протокола написанного тем же автором. Протокол предназначен для коммуникационных каналов с возможностью перехвата некоторых символов, например xon или xoff. Протокол не выполняет детектирования или исправления ошибок. При инициализации j-протокола системы обмениваются последовательностями печатных ascii-символов, чтобы указать, какие из них стороны хотят исключить из употребления. Такая последовательность должна начинаться с символа ^ (восьмеричный код 136) и завершаться символом ~ (восьмеричный код 176). После отправления такой строки система ждет аналогичной посылки с противоположной стороны. Строки состоят из esc-последовательностей типа \ooo, где o – восьмеричная цифра. Например, посылка последовательности ^\021\023~ означает, что следует избегать символов xon и xoff. Блокировка использования символов из диапазона \040 - \176 запрещена. После указанного обмена включается стандартный i-протокол, но пакеты i-протокола вкладываются в j-пакеты.Заголовок j-пакетов содержит 7 байт. Формат заголовка пакета j-протокола показан на Рисунок 4.4.14.1.3.

Формат пакетов g-протокола

Рисунок 4.4.14.1. Формат пакетов g-протокола

Пакет начинается с восьмеричного кода 020, далее следует поле k (1 Ј k Ј 9). Для управляющих пакетов k=9. Для информационных пакетов k определяет размер поля данных. k=1 соответствует 32 байтам данных, а k=9 – 4096 байтам. Далее следуют два байта контрольной суммы, контрольный байт, определяющий тип пакета, и xor-байт. Последний равен результату операции xor для полей k, младшего байта контрольной суммы, старшего байта контрольной суммы и контрольного байта. Этот байт служит для контроля целостности заголовка пакета.

Управляющий байт заголовка содержит в себе три субполя (ttxxxyyy). Поле tt может принимать следующие значения.

| 0 | Указатель управляющего пакета (k должно быть равно 9). При этом поле xxx определяет тип управляющего пакета; |

| 1 | Не используется UUCP; |

| 2 | Информационный пакет; |

| 3 | Короткий информационный пакет. |

Пусть длина поля данных, заданная k, равна 1, пусть также первый байт поля данных равен b1. Если b1 меньше 128, тогда истинное число байт в поле данных равно 1 – b1, начиная со второго байта. Если b1і 128 и второй байт поля данных b2, то истинное число байт в поле данных равно 1 – ((b1 & 0x7f) + (b2

Один байт данных пересылается в любом случае. Для всех типов информационных пакетов поле ххх определяет порядковый номер пакета, а поле yyy определяет номер последнего пакета, принятого без ошибки, что и определяет максимальный размер окна, равный 7. Каждая из сторон, участвующих в обмене, использует окно, чтобы регистрировать число пакетов, которое может быть послано без получения подтверждения. Размер этого окна может лежать в пределах 1-7. Пакеты посылаются строго по очереди, получение всех пакетов должно быть подтверждено в том порядке, в каком они были посланы.

В пакетах управления поле ххх может принимать следующие значения:

| CLOSE | Соединение должно быть оборвано немедленно (например, обнаружено слишком много ошибок). |

| RJ или NAK | Последний пакет доставлен с ошибкой. В поле ууу записан номер последнего пакета, доставленного корректно. |

| SRJ | Выборочный отказ. Поле ууу содержит номер пакета, доставленного с ошибкой. Пакет должен быть послан повторно. В UUCP обычно не используется. |

| RR или ACK | Подтверждение получения пакета. Поле ууу содержит код номера последнего пакета, полученного корректно. |

| INITA | Первый пакет инициализации. Поле ууу содержит код максимального размера окна. |

| INITB | Второй пакет инициализации. Поле ууу содержит код размера пакетов, который планируется использовать. |

| INITC | Третий пакет инициализации. Поле ууу содержит размер окна, который будет использован. |

/p> Контрольная сумма управляющего пакета равна 0хаааа – с, где с – контрольный байт заголовка. Контрольная сумма информационного пакета равна 0хаааа – (check ^ c), где ^ обозначает операцию исключающее ИЛИ, а check результат работы программы, приведенной ниже и обрабатывающей поле данных. Исходными параметрами для этой программы является указатель на начало блока данных z и число байтов в блоке c.

Int

igchecksum (z, c)

| register const char *z; | |

| register int c; |

| register unsigned int ichk1, ichk2; | |

| ichk1 = 0xffff; | |

| ichk2 = 0; | |

| do | |

| { | |

| register unsigned int b; |

| if ((ichk1 & 0x8000) == 0) | ||

| ichk1 | ||

| else | ||

| { | ||

| ichk1 | ||

| ++ichk1; | ||

| } |

| b = *z++ & 0xff; | |

| ichk1 += b; |

ichk2 += ichk1 ^ c; /* if the character was zero, or adding it to ichk1 caused an overflow, xor ichk2 to ichk1. */

| if (b == 0 || (ichk1 & 0xffff) < b) | |

| ichk1 ^= ichk2; | |

| } | |

| while (--c > 0); | |

| return ichk1 & 0xffff; |

Когда g-протокол запускается в работу, посылается управляющий пакет INITA с кодом желательного значения максимального размера окна. Сервер откликается пакетом INITA со своим предложением размера окна. После этого аналогичный обмен производится пакетами INITB и INITC. В результате каждая из сторон может использовать свой размер окна и длину посылаемых пакетов.

Когда UUCP выдает команду, посылается один или более пакетов. В конце команды всегда посылается нулевой байт, который указывает на завершение командной строки. Когда пересылается файл, его завершение отмечается коротким информационным пакетом, содержащим нули. Прекращение работы протокола осуществляется посылкой управляющего пакета close.

f-протокол. Этот протокол предназначен для пересылки 7-битных текстовых файлов. Здесь используются только символы от \040 (пробел) до \176 (~) и возврат каретки.

Протокол весьма не эффективен для транспортировки 8-битовых данных. Его система контрольного суммирования не слишком надежна для больших файлов. Первоначально этот протокол предназначался для работы в сетях Х.25. В f-протоколе не предусмотрена процедура инициализации. При пересылке команды передается строка, завершающаяся символом возврат каретки. В процессе передачи файлов каждый байт b преобразуется в соответствии с таблицей.

| 0 | b | 0172, b + 0100 | (0100 дo 0137) |

| 040 | b | b |

(040 до 0171) |

| 0172 | b | 0173, b – 0100 | ( 072 до 077) |

| 0200 | b | 0174, b – 0100 | (0100 до 0137) |

| 0240 | b | 0175, b – 0200 | ( 040 до 0171) |

| 0372 | b | 0176, b – 0300 | ( 072 до 077) |

При вычислении контрольной суммы туда сначала заносится код 0xffff. Для вычисления контрольной суммы (ichk) используется следующая программа, которая выполняется перед отправкой каждого байта.

/* rotate the checksum left. */

| if ((ichk & 0x8000) == 0) | |

| ichk | |

| else | |

| { | |

| ichk | |

| ++ichk; | |

| } |

| ichk += b; |

| G | Файл принят без ошибок; |

| R | Ошибка в контрольной сумме, файл надо передать повторно; |

| Q | Контрольная сумма неверна, но уже совершено много попыток и сессию следует прервать |

При посылке команды сначала определяется ее длина с. Затем посылается (с/512 +1)*512 байт, которые включают в себя строку команды и соответствующее число нулевых байтов. При пересылке файлов обмен идет блоками по 1024 байта. Каждый блок начинается с 4 байтов, характеризующих объем данных в блоке (формат аналогичен используемому UNIX-утилитой htonl). В конце файла передается блок нулевых байтов.

e-протокол. Протокол подобен t-протоколу. Но здесь нет управления потоком и контроля ошибок. При посылке команды передается командная строка, завершающаяся нулевым байтом. При пересылке файла сначала посылается код его размера в виде ASCII десятичных цифр. Эта строка дополняется до 20 символов нулевыми байтами. Так, если длина файла 40000 байт, сначала посылается последовательность 40000\0\0\0\0\0\0\0\0\0\0\0\0\0\0\0, после чего посылается собственно файл.

G-протокол. Протокол используется SVR4 UUCP. Он идентичен G-протоколу за исключением того, что можно модифицировать окно и размер пакетов. В SVR4 реализации G-протокола размер окна всегда равен 7 а длина пакета 64 байтам.

\

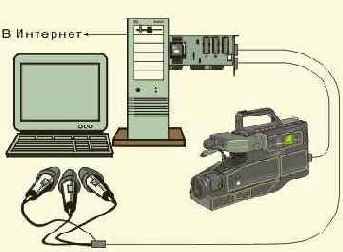

i-протокол. Протокол написан Яном Лансом Тейлором и использован в taylor UUCP. Это протокол пересылки данных со скользящим окном, подобно G-протоколу. Но в отличие от этого протокола i-протокол поддерживает обмен данными в двух направлениях одновременно. Пакеты в этом протоколе имеют 6-байтовый заголовок. За полем данных следует 4-байтовая контрольная сумма. Определено 5 типов пакетов: DATA, SYNC, ACK, NAK, SPOS и CLOSE. Все они могут содержать поле данных. Пакеты типа DATA, SPOS и CLOSE имеют порядковые номера. Каждая из сторон нумерует пакеты независимо по модулю 32. Каждый из пакетов характеризуется локальным и удаленным номерами каналов. Каждому типу команд в локальной системе ставится в соответствие ненулевой локальный номер канала. Аналогичное правило справедливо и для удаленной системы. Это позволяет решить проблему одновременного двухстороннего информационного обмена. Для каждого файла протокол формирует указатель, в исходный момент равный нулю.После получения очередного пакета указатель соответствующим образом инкрементируется. Исключение представляют пакеты типа spos, которые служат для изменения указателя файла. Формат пакета i-протокола представлен на Рисунок 4.4.14.1.2.

Формат UDP-дейтограмм Длина сообщения

Рисунок 4.4.2.1 Формат UDP-дейтограмм

Длина сообщения равна числу байт в UDP-дейтограмме, включая заголовок. Поле UDP контрольная сумма содержит код, полученный в результате контрольного суммирования UDP-заголовка и поля данные. Не трудно видеть, что этот протокол использует заголовок минимального размера (8 байт).

Формат заголовка для y-пакетов

Рисунок 4.4.14.1.4. Формат заголовка для y-пакетов

Первое поле номер содержит два байта номера пакета, причем первый из байтов является младшей частью номера (это справедливо и для других полей заголовка). Нумерация начинается с нуля. Так как первый пакет всегда SYNC, информационные пакеты имеют номера, начиная с 1. Каждая из систем, участвующих в обмене, нумеруют пакеты независимо. Если старший бит 16-битового поля длины равен нулю, то в этом поле записано число байт в поле данных, следующем за заголовком. Если же старший бит равен 1, то данных в пакете нет, а сам он является управляющим пакетом. В этом случае поле длина определяет тип пакета. Содержимое двухбайтового поля контрольная сумма вычисляется по программе, приведенной в описании протокола f. Для пакетов, не содержащих данных, контрольная сумма равна нулю. Инициализация протокола начинается с того, что стороны обмениваются SYNC-пакетами. SYNC-пакет должен содержать по меньшей мере 4 байта данных. Первый из них содержит код версии протокола. Далее следует байт длины пакета, которая измеряется в блоках по 256 байт (максимальный размер поля данных 32768 байт, что соответствует коду длины 128). Завершается блок данных пакета SYNC двумя байтами флагов. В настоящее время их функции не определены и их следует обнулять. Определены следующие типы управляющих пакетов.

0хFFFE ‘YPKT_ACK’ |

подтверждение корректного приема файла; |

0xFFFD ‘YPKT_ERR’ |

указывает на ошибку в контрольной сумме; |

0xFFFC ‘YPKT_BAD’ |

указывает на ошибку в порядковом номере, в поле длины или какую-либо еще ошибку. |

Если получен управляющий пакет, отличный от ‘YPKT_ACK’, соединение обрывается (это же делается при обнаружении других ошибок). Команда в y-протоколе представляет собой последовательность пакетов, завершающаяся нулевым байтом. Конец передачи файла отмечается посылкой пакета с нулем в поле длина.

Существуют также d-, h- и v-протоколы UUCP, но они не имеют заметного применения.

Формат заголовка j-пакета

Рисунок 4.4.14.1.3. Формат заголовка j-пакета

Заголовок начинается с кода символа ^. Далее следует два байта поля длина (первый из них старший), которые характеризуют полную длину пакета в байтах. Запись в этом поле осуществляется в виде ascii-символов. Истинная длина пакета вычисляется согласно формуле: (l1 – 040)*0100 + (l2 – 040), где 040 Ј l1 < 0177 и 040 Ј l2 < 0140. После поля длина следует байт 075 (символ =), за которым следует два байта длины поля данных (равна размеру вложенного i-пакета в октетах). Заголовок завершается символом @ (восьмеричный код 0100). Все символы, запрещенные к использованию при инициализации, в случае их наличия в i-пакете подменяются печатными ASCII-символами. При этом для каждой такой подмены вводится два индексных байта (index-h и index_l). Индексные байты непосредственно следуют за байтами данных. В индексных байтах закодировано положение “запретного” символа в i-пакете. Преобразование запретных символов производится следующим образом. Если код символа больше или равно 0200, из него вычитается 0200, если при этом результат меньше 020 или равен 0177, над ним производится операция xor 020. Индексные байты представляют собой ASCII-символы. Истинное положение запретного символа вычисляется по формуле: (index-h – 040) * 040 + (index_l – 040). Значение index_l должно лежать в пределах 040 Ј index_l < 0100, а index-h – 040 Ј index-h < 0176.

x-протокол. Протокол ориентирован на машины со встроенными картами Х.25 и предназначен для непосредственной пересылки 8-битовых данных без взаимодействия со слоями Х.28 или Х.29. Пересылка осуществляется 512 байтными пакетами.

y-протокол. Протокол разработан Йоргом Квиком и используется в FX uucico. Протокол осуществляет контроль и коррекцию ошибок, он предназначен для передачи 8-битовых данных в поточном режиме. Здесь не предусмотрено подтверждения получения пакетов, по этой причине протокол удобен для полудуплексных каналов. Каждый пакет имеет 6-байтовый заголовок. Формат заголовка для y-пакетов показан на Рисунок 4.4.14.1.4.

Краткий справочник по командам UNIX

10.18 Краткий справочник по командам UNIX

Первая версия UNIX была создана в 1971 году, в 1979 году была подготовлена 7-я редакция (Bourne Shell и компилятор С, разработанная Керниганом и Ритчи; тогда же фирма Microsoft купила права и разработала свою версию для РС - XENIX). Первая версия BSD (Беркли) была подготовлена в 1978 году. В 1981 году закончена версия, поддерживающая стек протоколов TCP/IP (4.2BSD). В 1990 году в UNIX была встроена система NFS. Несколько лет назад в университете Хельсинки (Линусом Торвальдсом) была разработана версия UNIX, известная под названием LINUX.

UNIX имеет двухуровневую структуру: ядро, где сконцентрированы базовые услуги и оболочка, куда входят редакторы, интерпретаторы, например СС, а также lp, routed, inetd, init

и т.д.

Код UNIX написан на Си (на 30% больше по объему и на 20% ниже по производительности, чем версия на ассемблере). Система открытая, рассчитанная на многозадачность и большое число пользователей.

Интерфейс системных вызовов предоставляет набор услуг ядра и определяет формат запросов. Ядро состоит из трех частей:

Файловая система

Система управления процессами и памятью

Система ввода/вывода.

Файловая система обеспечивает интерфейс доступа к данным на дисковых накопителях и в периферийных устройствах ввода/вывода. Одни и те же функции open(), read(0, write() могут использоваться при чтении/записи на диске и при выводе данных на принтер или терминал. Файловая система управляет правами доступа и привилегиями. Она обеспечивает перенаправление запросов, адресованных периферийным устройствам.

Система управления процессами ЭВМ, причем их число обычно превышает число ЦПУ. Специальной задачей ядра является планирование выполнением процессов (scheduler). Сюда входит управление ресурсами системы (временем ЦПУ, дисковым пространством, распределением памяти и т.д.). Данная система занимается созданием и удалением процессов, синхронизацией их работы и взаимодействием процессов (например, обменом данными).

Система ввода/вывода обслуживает запросы файловой системы и системы управления процессами для доступа к периферийным устройствам (дискам, лентам, печати, терминалам).

Эта система организует взаимодействие с драйверами этих устройств.

Файловая система UNIX представляет собой древовидную структуру. Каждый файл имеет имя, которое определяет его место на дереве файловой системы. Корнем этой системы является корневой каталог с именем /.

В этом каталоге обычно содержатся каталоги:

/bin |

Каталог наиболее популярных системных команд и утилит. |

| /dev | Каталог файлов для периферийных устройств, например дисковых накопителей (/dev/cdrom, /dev/mem, /dev/null или /dev/ttyp10). |

| /etc | Здесь находятся конфигурационные файлы и утилиты администрирования, среди них скрипты инициализации системы. |

| /lib | Каталог библиотечных файлов языка Си и других языков. |

| /lost+found | Каталог “потерянных” файлов. Ошибки при неправильном выключении ЭВМ могут привести к появлению безымянных файлов (содержимое корректно, но нет ссылок на этот файл ни в одном из каталогов). |

| /mnt | Каталог для установления временных связей (монтирования) физических файловых систем с корневой системой. Обычно каталог пуст. |

| /home | Служит для размещения каталогов пользователей (в прежних версиях для этого служил каталог /usr. |

| /var | Предназначен для размещения сервисных подкаталогов, например, электронной почты (/usr/spool), утилит UNIX (/usr/bin), программ, исполняемых на данной ЭВМ (/usr/local), файлов заголовков (/usr/include), системы справочника (/usr/man). |

| /tmp | Служит для записи временных файлов. |

UNIX, тем не менее, не предполагает наличия лишь одной файловой системы. Число таких файловых систем в этой ОС не лимитировано, они могут располагаться на одном дисковом накопителе, на разных устройствах или даже на разных ЭВМ.

Каждый файл имеет сопряженные с ним метаданные, записанные в индексных дескрипторах – inode.

Имя файла является указателем на его метаданные (метаданные не содержат указателя на имя файла). Существует 6 типов файлов:

Обычный файл (regular)

Каталог (directory)

Файл внешнего устройства

Канал с именем (FIFO)

Связь (link)

socket

Обычный файл является наиболее распространенным типом. Для операционной системы такой файл представляется простой последовательностью байтов. Интерпретация содержимого такого файла находится в зоне ответственности прикладной программы, которая с ним работает.

Каталог – это файл, содержащий имена находящихся в нем файлов и указатели на информацию, позволяющую ОС производить операции над этими файлами. Запись в каталог имеет право только ядро. Каталог представляет собой таблицу, каждая запись в которой соответствует некоторому файлу.

Файл внешнего устройства обеспечивает доступ к этому прибору. UNIX различает символьные и блочные файлы. Символьные файлы служат для не буферизованного обмена, а блочные предполагают обмен порциями данных фиксированной длины.

Каналы с именем (FIFO) – это файлы, служащие для связи между процессами.

Файловая система допускает наличие нескольких имен у одного файла. Связь имени файла с его метаданными называется жесткой связью. С помощью команды ln можно создать еще одно имя для файла. Особым типом файла является символическая связь, позволяющей косвенно обращаться к файлу. Символическая связь является особым типом файла.

Socket служит для взаимодействия между процессами. Интерфейс socket используется, например, для доступа к сети TCP/IP.

Любой файл имеет двух владельцев – собственно создателя и группу (chown, chgrp и chmod). Файл создается не пользователем, а процессом, им запущенным. Атрибуты этого процесс присваиваются и файлу (r, w и x). Имеется также несколько дополнительных атрибутов, среди них sticky bit, который требует сохранения образа \исполняемого файла в памяти после завершения его работы. Атрибуты SUID и GUID позволяют изменить права пользователя в направлении расширения (до уровня создателя файла) на время исполнения данной программы (это используется, например, в случае работы с файлом /etc/passwd).

В случае каталогов sticky bit позволяет стереть только файлы, которыми владеет пользователь.

Различается несколько типов процессов.

Системные процессы являются частью ядра и резидентно размещены в оперативной памяти. Они запускаются при инициализации ядра системы. Системными процессами являются, например, kmadaemon (диспетчер памяти ядра), shed (диспетчер свопинга), bdfflush (диспетчер кэша), init (прародитель всех остальных процессов).

Демоны – не интерактивные процессы, запускаемые путем загрузки в память соответствующих программ и выполняемые в фоновом режиме. Демоны не ассоциируются ни с одним из пользователей (они служат, например, для организации терминального ввода, печатающего устройства, сетевого доступа).

Прикладные процессы – это остальные процессы принадлежащие, как правило, пользователям.

Процессы создаются процедурой fork и характеризуются набором атрибутов:

PID |

(Process ID) представляет собой уникальное имя процесса (идентификатор нового процесса характеризуется большим кодом, чем идентификатор предыдущего). После уничтожения процесса ликвидируется и его PID и этот идентификатор может быть присвоен новому процессу. |

| PPID | (Parent Process ID) – идентификатор процесса, породившего данный процесс. |

| Приоритет процесса | (Nice Number) учитывается планировщиком при определении очередности запуска процессов. |

| TTY | псевдотерминал, ассоциированный с процессом. Демоны не имеют псевдотерминала. |

| RID (Real ID) | пользователя, запустившего данный процесс. Эффективный идентификатор (EUID) служит для определения прав доступа процесса к системным ресурсам. |

Так, когда пользователь вводит команду ls, текущий процесс shell осуществляет вызов fork, порождая новый процесс – копию shell. Порожденный процесс осуществит вызов exec, указав в качестве параметра имя исполняемого файла (ls). Ls замещает shell, а по завершении работы процесс уничтожается.

Сигналы

Сигналы служат для того, чтобы передавать от одного процесса к другому или от ядра к какому-то процессу, уведомление о происхождении некоторого события. Примером такого события может быть нажатие клавиши мышки или нажатие клавиш <Ctrl><C> (SIGINIT)или <Ctrl><Alt><Del>.

Для отправления сигнала служит команда kill pid, где sig_no – номер или символическое название сигнала, pid - идентификатор процесса, которому адресован сигнал. Для остановки процесса, выполняемого в фоновом режиме можно послать сигнал SIGTERM. Например, kill $!, где $! – переменная, где хранится идентификатор процесса (PID), запущенного последним.

Процессы

Процессы

Процесс характеризуется набором атрибутов и идентификаторов. Важнейшим из них является идентификатор процесса PID и идентификатор родительского процесса PPID. PID является именем процесса в ОС. Существует еще 4 идентификатора, которые определяют доступ к системным ресурсам.

Идентификатор пользователя – UID.

Эффективный идентификатор пользователя – ЕUID

Идентификатор группы GID

Эффективный идентификатор группы ЕGID.

Процессы с идентификаторами SUID и SGID ни при каких обстоятельствах не должны порождать других процессов.

Процесс при реализации использует разные системные ресурсы – память, процессор, возможности файловой системы и ввод/вывод. ОС создает иллюзию одновременного исполнения нескольких процессов (предполагается, что имеется только один процессор), распределяя ресурсы между ними и препятствуя злоупотреблениям.

Выполнение процесса может происходить в двух режимах – в режиме ядра (kernel mode) и в режиме пользователя (user mode). В режиме пользователя процесс исполняет команды прикладной программы, доступные на непривилегированном уровне. Для получения каких-либо услуг ядра процесс делает системный вызов. При этом могут исполняться инструкции ядра, но от имени процесса, реализующего системный вызов. Выполнение процесса переходит в режим ядра, что защищает адресное пространство ядра. Следует иметь в виду, что некоторые инструкции, например, изменение содержимого регистров управления памятью, возможно только в режиме ядра.

По этой причине образ процесса состоит из двух частей: данных режима ядра и режима пользователя. Каждый процесс представляется в системе двумя основными структурами данных – proc и user, описанными в файлах <sys/proc.h> и <say/user.h>, соответственно. Структура proc является записью системной таблицы процессов, которая всегда находится в оперативной памяти. Запись этой таблицы для активного в данный момент процесса адресуется системной переменной curproc. Каждый раз при переключении контекста, когда ресурсы процессора передаются другому процессу, соответственно изменяется содержимое переменной curproc, которая теперь будет указывать на proc активного процесса.

Структура user, называемая также u-area или u block, содержит данные о процессе, которые нужны ядру при выполнении процесса. В отличие от структуры proc, адресуемой с помощью указателя curproc, данные user размещаются в определенном месте виртуальной памяти ядра и адресуются через переменную u. u area также содержит стек фиксированного размера – системный стек или стек ядра (kernel stack). При выполнении процесса в режиме ядра операционная система использует стек, а не стек процесса.

Современные процессоры поддерживают разбивку адресного пространства на области переменного размера – сегменты, и области фиксированного объема – страницы.

Процессоры Intel позволяют разделить память на несколько логических сегментов. Виртуальный адрес при этом состоит из двух частей – селектора сегмента и смещения в пределах сегмента. Поле селектора INDEX указывает на дескриптор сегмента, где записано его положение, размер и права доступа RPL (Descriptor Privilege Level).

При запуске программы командный интерпретатор порождает процесс, который наследует все 4 идентификатора и имеет те же права, что и shell.Так как в сеансе пользователя прародителем всех процессов является login shell, то их идентификаторы будут идентичны. При запуске программы сначала порождается новый процесс, а затем загружается программа.

Процесс порождается с помощью системного вызова fork:

#include <sys/types.h>

#include <unistd.h>

pid_t fork(void);

Порожденный процесс (дочерний) является точной копией родительского процесса. Дочерний процесс наследует следующие атрибуты:

идентификатор пользователя и группы

все указатели и дескрипторы файлов

диспозицию сигналов и их обработчики

текущий и корневой каталог

переменные окружения

маску файлов

ограничения, налагаемые на процесс

управляющий терминал

Конфигурация виртуальной памяти также сохраняется (те же сегменты программ, данных, стека и пр.). После завершения вызова fork оба процесса будут выполнять одну и ту же инструкцию. Отличаются эти процессы PID, PPID (идентификатор родительского процесса), дочерний процесс не имеет сигналов, ждущих доставки, отличаются и код, возвращаемый системным вызовом fork (родителю возвращается PID дочернего процесса, а дочернему - 0).

Если код =0, то возврат осуществляется только в родительский процесс.

Для загрузки исполняемого файла используется вызов exec (аргумент – запускаемая программа). При этом существующий процесс замещается новым, соответствующим исполняемому файлу.

идентификаторы PID и PPID

все указатели и дескрипторы файлов, для которых не установлен флаг FD_CLOEXEC

идентификаторы пользователя и группы

текущий и корневой каталог

переменные окружения

маску файлов

ограничения, налагаемые на процесс

управляющий терминал

Процессы могут уведомлять друг друга о произошедших событиях с помощью сигналов, каждый из которых имеет символьное имя и номер. Сигнал может инициировать попытка деления на 0 или обращение по недопустимому адресу.

ОС UNIX создает иллюзию одновременного исполнения процессов, стараясь эффективно распределять между ними имеющиеся ресурсы. Выполнение процесса возможно в режиме ядра (kernel mode) и в режиме задачи (user mode). В последнем случае процесс реализует инструкции прикладной программы, допустимые на непривилегированном уровне защиты процессора. При этом системные структуры данных недоступны. Для получения таких данных процесс делает системный вызов (на время происходит переход процесса в режим ядра).

Каждый процесс представляется в системе двумя основными структурами данных – proc и user, описанными в файлах <sys/proc.h> и <sys/user.h>. Структура proc представляет собой системную таблицу процессов, которая находится в оперативной памяти резидентно. Текущий процесс адресуется системной переменной curproc. Структура user размещается в виртуальной памяти. Область user содержит также системный стек и стек ядра.

Распределение оперативной памяти всегда бывает динамическим. Процессы выполняются в своем виртуальном адресном пространстве. Виртуальные адреса преобразуются в физические на аппаратном уровне при активном участии ОС. Объем виртуальной памяти может значительно превышать объем физической. Процессоры обычно поддерживают разделение адресного пространства области переменного размера – сегменты и фиксированного размера - страницы.

Для каждой страницы может быть задано собственная схема преобразования виртуальных адресов в физические. Intel поддерживает работу с сегментами (сегментные регистры), где задается селектор сегмента (дескриптор) и смещение в пределах сегмента.

Распределение ресурсов процессора осуществляется планировщиком, который выделяет кванты времени каждому из активных процессов. Здесь приложения делятся на три класса:

Интерактивные

Фоновые

Реального времени

Каждый процесс в UNIX имеет свой контекст (контекст сохраняется при прерывании процесса). Контекст определяется следующими составляющими:

Адресное пространство процесса в режиме user

Управляющая информация (proc и user).

Окружение процесса (в виде пар переменная=значение).

Аппаратный контекст (регистры процессора)

Работа планировщика UNIX основана на использовании приоритетов процессов. Если процесс имеет наивысший приоритет и готов к работе, планировщик прервет работу текущего процесса, если у него более низкий приоритет, даже при условии, что он не выбрал до конца свой квант времени. Работа программы ядра обычно не прерывается. Это касается и процессов user, если они в данный момент осуществляют системный вызов.

Каждый процесс имеет два атрибута приоритета – текущий и относительный (nice). Первый служит для реализации планирования, второй присваивается при порождении процесса и воздействует на значение текущего приоритета. Текущий приоритет может характеризоваться кодами 0 (низший) – 127 (высший). Для режима user используются коды приоритета 0-65, а для ядра – 66-94 (системный диапазон).

Процессы с кодами 96-127 имеют фиксированный приоритет, который не может изменить ОС (обычно служат для процессов реального времени).

Процессу, ожидающему освобождения какого-то ресурса, система присваивает значение кода приоритета сна, выбираемое из диапазона системных приоритетов (в версии BSD большему коду соответствует меньший приоритет). Процессы типа “ожидание ввода с клавиатуры” имеют высокий приоритет сна и им сразу предоставляется ресурс процессора.

Фоновые же процессы, забирающие много времени ЦПУ, получают относительно низкий приоритет.

Каждую секунду ядро пересчитывает текущие значения кодов приоритета для процессов, ожидающих запуска (коды<65), повышая вероятность получения ими требуемого ресурса. Так 4.3BSD использует для расчета приоритета процесса следующую формулу:

p_cpu = p_cpu*(2*load)/(2*load+1), где load – среднее число процессов в очереди за последнюю секунду. В результате после долгого ожидания даже низкоприоритетный процесс имеет определенный шанс получить требуемый ресурс.

Ядро генерирует и посылает процессу сигнал в ответ на определенные события, вызванные самим процессом, другим процессом, прерыванием (например, терминальным) или внешним событием. Это могут быть Alarm, нарушение по выделенным квотам, особые ситуации, например деление на нуль и т.д. Некоторые сигналы можно заблокировать, отложить их обработку, или проигнорировать, для других (например, SIGKILL и SIGSTOP) это невозможно.

Взаимное влияние процессов в UNIX минимизировано (многозадачность!), но система была бы неэффективной, если бы она не позволяла процессам обмениваться данными и сигналами (IPC – Inter Process Communications). Для реализации этой задачи в UNIX предусмотрены:

каналы

сигналы

FIFO (First-In-First-Out - именованные каналы)

очереди сообщений

семафоры

совместно используемые области памяти

сокеты>

Для создания канала используется системный вызов pipe int pipe(int *filedes); который возвращает два дескриптора файла filedes[0] – для записи в канал и filedes[1] для чтения из канала. Когда один процесс записывает данные в filedes[0], другой получает их из filedes[1]. Здесь уместен вопрос, как этот другой процесс узнает дескриптор filedes[1]?

Нужно вспомнить, что дочерний процесс наследует все дескрипторы файлов родительского процесса. Таким образом, к дескрипторам имеет доступ процесс, сформировавший канал, и все его дочерние процессы, что позволяет работать каналам только между родственными процессами.

Для независимых процессов такой метод обмена недоступен. Канальный обмен может быть запущен и с консоли. Например:

cat file.txt | wc

Здесь символ | олицетворяет создание канала между выводом из файла file.txt и программой wc, подсчитывающей число символов в словах. Процессы эти не являются независимыми, так как оба порождены процессом shell.

Метод FIFO (в BSD не реализован) сходен с канальным обменом, так как также организует лишь однонаправленный обмен. Такие каналы имеют имена, что позволяет их применять при обмене между независимыми процессами. FIFO – это отдельный тип файла в файловой системе UNIX. Для формирования FIFO используется системный вызов mknod.

int mknod(char *pathname, int mode, int dev);

где pathname – имя файла (FIFO),

mode – флаги владения и прав доступа,

dev – при создании FIFO игнорируется.

Допускается создание FIFO и из командной строки: mknod name p.

FIFO также как и обычные канала работают с соблюдением следующих правил.

Если из канала берется меньше байтов, чем там содержится, остальные остаются там для последующего чтения.

При попытке прочесть больше байт, чем имеется в канале, читающий процесс должен соответствующим образом обработать возникшую ситуацию.

Если в канале ничего нет и ни один процесс не открыл его на запись, при чтении будет получено нуль байтов. Если один или более процессов открыло канал на запись, вызов read будет заблокирован до появления данных.

В случае записи в канал несколькими процессами, эти данные не перемешиваются.

При попытке записать большее число байтов, чем это позволено каналом или FIFO, вызов write блокируется до освобождения нужного места. Если процесс предпринимает попытку записи в канал, не открытый ни одним из процессов для чтения, процессу посылается сигнал SIGPIPE, а вызов write присылает 0 с кодом ошибки errno=EPIPE.

Протокол обмена UUCP

4.4.14.1 Протокол обмена UUCP

Этот протокол сыграл немалую роль в становлении современных телекоммуникационных технологий. Первые системы электронной почты использовали протокол UUCP (Unix-to-Unix Copy Program). Основополагающие идеи ОС UNIX расширили область взаимодействия вычислительных и управляющих процессов за рамки центрального процессора ЭВМ. Хотя большинство современных почтовых серверов базируется на протоколе SMTP, протокол UUCP продолжает применяться во многих приложениях, использующих ОС UNIX (см. www.isf.ru/~stas/doc/uucp-1.06/uucp_7.html).

Современные программные пакеты UUCP поддерживают приоритеты для всех команд, которые варьируются от a (наивысший) до z и далее a-z. В UNIX эти коды приоритетов вставляются в имена командных файлов, создаваемых UUCP или UUX. Имя командного файла обычно имеет вид: c.nnnngssss, где g – код приоритета (от слова grade), nnnn – имя удаленной системы, а ssss – четырех символьный номер. Например, командный файл создаваемый системой sun2 с уровнем приоритета d может иметь имя c.sun2d1111. При этом в имени удаленной системы сохраняется лишь 7 символов, чтобы обеспечить совместимость с 14-символьным ограничением для имен файлов.

Протокол UDP

4.4.2 Протокол UDP

Протокол UDP (user datagram protocol, RFC-768) является одним из основных протоколов, расположенных непосредственно над IP. Он предоставляет прикладным процессам транспортные услуги, немногим отличающиеся от услуг протокола IP. Протокол UDP обеспечивает доставку дейтограмм, но не требует подтверждения их получения. Протокол UDP не требует соединения с удаленным модулем UDP ("бессвязный" протокол). К заголовку IP-пакета udp добавляет поля порт отправителя и порт получателя, которые обеспечивают мультиплексирование информации между различными прикладными процессами, а также поля длина

udp-дейтограммы и контрольная сумма, позволяющие поддерживать целостность данных. Таким образом, если на уровне ip для определения места доставки пакета используется адрес, на уровне UDP - номер порта.

Примерами сетевых приложений, использующих UDP, являются NFS(network file system), TFTP(trivial file transfer protocol, RFC-1350), RPC (remote procedure call, RFC-1057) и SNMP (simple network management protocol, RFC-1157). Малые накладные расходы, связанные с форматом UDP, а также отсутствие необходимости подтверждения получения пакета, делают этот протокол наиболее популярным при реализации приложений мультимедиа, но главное его место работы - локальные сети и мультимедиа.

Прикладные процессы и модули UDP взаимодействуют через UDP-порты. Эти порты нумеруются, начиная с нуля. Прикладной процесс, предоставляющий некоторые услуги (сервер), ожидает сообщений, направленных в порт, специально выделенный для этих услуг. Программа-сервер ждет, когда какая-нибудь программа-клиент запросит услугу.

Например, сервер snmp всегда ожидает сообщения, адресованного в порт 161. Если клиент snmp желает получить услугу, он посылает запрос в UDP-порт 161 на машину, где работает сервер. На каждой машине может быть только один агент SNMP, т.к. существует только один порт 161. Данный номер порта является общеизвестным, т.е. фиксированным номером, официально выделенным в сети Internet для услуг SNMP. Общеизвестные номера портов определяются стандартами Internet (см. табл. 4.4.2.1).

Данные, отправляемые прикладным процессом через модуль UDP, достигают места назначения как единое целое. Например, если процесс-отправитель производит 5 записей в порт, то процесс-получатель должен будет сделать 5 чтений. Размер каждого записанного сообщения будет совпадать с размером каждого прочитанного. Протокол UDP сохраняет границы сообщений, определяемые прикладным процессом. Он никогда не объединяет несколько сообщений в одно и не делит одно сообщение на части. Формат UDP-сообщений представлен ниже на Рисунок 4.4.2.1:

Сигналы

|

Имя сигнала |

Функция по умолчанию |

Описание |

SIGABRT |

Завершение + ядро |

Результат системного вызова abort |

SIGALRM |

Завершение |

Результат срабатывания таймера, установленного системными вызовом alarm или setitimer |

SIGBUS |

Завершение + ядро |

Результат аппаратной ошибки. Сигнал посылается при обращении к виртуальному адресу, для которого отсутствует соответствующая физическая страница памяти. |

SIGCHLD |

Игнорирование |

Сообщает родительскому процессу о завершении исполнения дочернего |

SIGEGV |

Завершение + ядро |

Формируется при попытке обращения к неверному адресу или области памяти, для которой у процесса нет привилегий. |

SIGFPE |

Завершение + ядро |

Сигнал возникает в случае деления на нуль или при переполнении в операциях с плавающей запятой. |

SIGHUP |

Завершение |

Посылается хозяину сессии, связанной с консолью, когда ядро обнаружит, что терминал отключился. Сигнал передается всем процессам текущей группы при завершении сессии хозяина. Этот сигнал иногда используется для взаимодействия процессов, например, для уведомления демонов о необходимости обновления конфигурационных данных. |

SIGILL |

Завершение + ядро |

Посылается ядром при попытке процесса выполнить недопустимую команду. |

SIGINT |

Завершение |

Посылается ядром всем процессам при нажатии комбинации клавиш <Del> или <Crtl><C>. |

SIGKILL |

Завершение |

Сигнал прерывает выполнение процесса. Перехват или игнорирование этого сигнала невозможно. |

SIGPIPE |

Завершение |

Результат попытки записи в канал или сокет, когда получатель данных закрыл соответствующий дескриптор. |

SIGPOLL |

Завершение |

Результат реализации определенного события для устройства, которое опрашивается. |

SIGPWR |

Игнорирование |

Результат угрозы потери питания (при переключении на UPS). |

SIGQUIT |

Завершение + ядро |

Посылается ядром всем процессам текущей группы при нажатии клавиш <Crtl><\>. |

SIGSTOP |

Стоп |

Посылается всем процессам текущей группы при нажатии пользователем комбинации клавиш <Crtl><Z>. Процесс останавливается. |

SIGSYS |

Завершение + ядро |

Посылается ядром при попытке некорректного системного вызова |

SIGTERM |

Завершение |

Предупреждение о скорой ликвидации процесса (ликвидировать временные файлы, прервать текущие обмены) Команда kill посылает именно этот сигнал. |

SIGTTIN |

Стоп |

Формируется ядром при попытке фонового процесса выполнить чтение с консоли. |

SIGTTOU |

Стоп |

Формируется ядром при попытке фонового процесса выполнить запись в консоль |

SIGUSR1 |

Завершение |

Предназначен для прикладных задач, как средство взаимодействия процессов. |

SIGUSR2 |

Завершение |

Предназначен для прикладных задач, как средство взаимодействия процессов. |

/p> Сигнал может игнорироваться, могут быть предприняты действия, предусмотренные по умолчанию, или процесс может взять на себя функцию обработки сигнала. Если процесс не остановился, существует способ заставить его выполнить это требование, послав команду:

kill –9 pid

Иногда и это может не помочь, например, в случае процессов зомби (процесса нет а запись о нем имеется), операции в NFS или с ленточным ЗУ.

Атрибуты пользователя в файле /etc/passwd (одна строка – одна запись):

имя:passwd-encod:UID:GID:комментарии:home-dir:shell

имя уникальное регистрационное имя пользователя (вводится при login)

passwd-encod закодированный пароль пользователя. Часто пароль хранится в отдельном файле, а здесь вместо него проставляется символ х. Если в этом поле стоит символ *, то данный пользователь в систему войти не может (используется для псевдопользователей)

UID Идентификатор пользователя, который наследуется порожденными им процессами. ROOT имеет UID=0.

GID Идентификатор первичной группы пользователя, который соответствует идентификатору в файле /etc/group, где содержится список имен пользователей-членов группы.

Комментарии Обычно здесь записывается истинное имя пользователя, здесь может быть записана дополнительная информация, например, телефон или e-mail пользователя, считываемые программой finger.

home-dir Базовый каталог пользователя, где он оказывается после входа в систему.

Shell Название программы, используемой системой в качестве командного интерпретатора (например, /bin/sh). Разные интерпретаторы используют разные скрипты инициализации (.profole, .login и т.д.).

В первой строке скрипта помещается строка #! /bin/sh, указывающая на тип и размещения интерпретатора. Поскольку скрипт исполняется интерпретатором, работает он медленно. Значение PID сохраняется в переменной $$, что можно использовать при формировании имен временных файлов, гарантируя их уникальность. Переменные $1, $2 и т.д. несут в себе значения параметров, переданных скрипту. Число таких параметров записывается в переменной $#.Результат работы скрипта заносится в переменную $?. Ненулевое значение $? свидетельствует об ошибке. В переменной $! Хранится PID последнего процесса, запущенного в фоновом режиме. Переменная $* хранит в себе все переменные, переданные скрипту в виде единой строки вида: “$1 $2 $3 …”. Другое представление переданных параметров предлагает переменная $@= “$1” “$2” “$3” …

Сообщения

Сообщения

Очереди сообщения являются составной частью UNIX System V. Процесс, заносящий сообщение в очередь, может не ожидать чтения этого сообщения каким-либо другим процессом. Сообщения имеют следующие атрибуты:

Тип сообщения

Длина данных в байтах

Данные (если длина ненулевая)

Очередь сообщений имеет вид списка в адресном пространстве ядра. Для каждой очереди ядро формирует заголовок(msqid_ds), где размещаются данные о правах доступа к очереди (msg_perm), о текущем состоянии очереди (msg_cbytes – число байтов msg_qnum – число сообщений в очереди), а также указатели на первое и последнее сообщение. Создание новой очереди сообщений осуществляется посредством системного вызова msgget:

#include <sys/types.h>

#include <sys/ipc.h>

#include e <sys/ipc.h>

int msgget( key_t key, int msgflag );

Эта функция выдает дескриптор элемента очереди, или –1 - в случае ошибки. Процесс может с помощью оператора msgsnd поместить сообщение в очередь, получить сообщение из очереди посредством msgrcv и манипулировать сообщениями с помощью msgctl.

Семафоры

Для управления доступом нескольких процессов к разделяемым ресурсам используются семафоры. Семафоры являются одной из форм IPC (Inter-Process Communication). Для обеспечения работы нужно обеспечить выполнение следующих условий:

Семафор должен быть доступен разным процессам и, по этой причине, находиться в адресной среде ядра.

Операция проверки и изменения семафора должна быть реализована в режиме ядра.

Помимо значения семафора в структуре sem записывается идентификатор процесса, вызвавшего последнюю операцию над семафором, число процессов, ожидающих увеличения значения семафора.

Разделяемая память

Активное использование каналов, FIFO и очередей сообщений может привести к снижению производительности машины. Это сопряжено с тем, что передаваемые данные сначала из буфера передающего процесса в буфер ядра, и только затем в буфер принимающего процесса. Техника разделяемой памяти позволяет избавиться от этих потерь, предоставив доступ двум или более процессам доступ общей зоне памяти.

Пока один процесс читает данные из разделяемой памяти, другой не должен туда писать и наоборот. Такого рода согласование работы осуществляется посредством семафоров.

Файловая система

В настоящее время UNIX использует виртуальную файловую систему, которая допускает работу с несколькими физическими файловыми системами самых разных типов. Система S5FS занимает раздел диска и состоит из трех компонентов.

Суперблока, где хранится общая информация о файловой системе, о ее архитектуре, числе блоков, и индексных дескрипторов (inode).

Массива индексных дескрипторов (ilist), где записаны метаданные всех файлов системы. Индексный дескриптор содержит статусные данные о файле и информацию о расположении этих данных на диске. Ядро обращается к inode по индексу массива ilist. Один inode является корневым, через него происходит доступ к структуре каталогов и файлов после монтирования файловой системы.

Блоки данных файлов и каталогов. Размер блока кратен 512 байтам.

Индексный дескриптор (inode) несет в себе информацию о файле, необходимую для обработки метаданных файла. Каждый файл ассоциируется с одним inode. При открытии файла ядро записывает копию inode в таблицу in-core inode.

Слабой точкой файловой системы F5FS является суперблок. Он записан на диске в одном экземпляре и по этой причине уязвим. Низкая производительность этой файловой системы связана с тем, что метаданные файлов размещены в начале диска, а данные на относительном расстоянии от них. Это вызывает постоянные перемещения считывающих головок, снижая быстродействие системы.

Имена файлов хранятся в специальных файлах, называемых каталогами. По этой причине любой реальный файл данных может иметь любое число имен. Каталог файловой системы представляет собой таблицу, каждый элемент которой имеет длину 16 байтов: 2 байта номер индексного дескриптора, 14 – его имя. Число inode не может превышать 65535. Имя файла в этой системе (S5FS) не должно превышать 14 символов.

имеет имя “..”.

При удалении имени файла из каталога номер соответствующего inode устанавливается равным 0.

Ядро не удаляет свободные элементы, по этой причине размер каталога при удалении файлов не уменьшается.

Новая файловая система FFS (Berkeley Fast File System) использует те же структуры длинные имена файлов (до 255 символов). Записи каталога имеют следующую структуру:

d_namlen - Длина имени файла

d_name[] - Имя файла

Имя файла имеет переменную длину, дополняемую нулями до 4-байтовой границы. Метаданные активных файлов, на которые ссылаются один или более процессов, представлены в памяти в виде in-core inode. В виртуальной файловой системе в качестве in-core inode выступает vnode. Структура vnode одинакова для всех файлов и не зависит от типа файловой системы. vnode содержит данные, необходимые для работы виртуальной файловой системы, а также характеристики файла, такие как его тип.

Получение описания инструкций (Help): man <имя объекта>

Уход из UNIX Ctrl-d или logout.

passwd |

Смена пароля пользователя |

| Вызов редактора | ed - строчный редактор; sed - потоковый редактор |

| pwd | Выдача полного имени текущего каталога |

| clear | Очистка экрана терминала. |

Флаги:

| -a | печатает все имена файлов в каталоге; |

| -c | сортирует список файлов по времени последней модификации; |

| -d | печатает информацию только о каталогах (эквивалентно -l); |

| -f | для каждого подкаталога выводит его содержимое, этот флаг выключает все другие флаги; |

| -g | вместо идентификатора владельца печатается идентификатор группы; |

| -l | печатает полную информацию о файлах; |

| -r | сортирует список в обратном порядке; |

| -s | выводит размер файлов в блоках; |

| -t | сортировка по времени; |

| -u | сортирует список файлов по времени последнего доступа. |

| lc | Вывод содержимого каталога по столбцам (аналогична ls, но присутствует не во всех системах); |

| Образование нового каталога | mkdir |

| Переход из каталога в каталог | cd |

| Возвращение в предыдущий каталог | cd .. |

| Переход в параллельный каталог b | cd ../b |

| Возврат в базовый каталог | cd ../../ |

/p>

| Удаление каталога | rmdir <имя_каталога> |

test <параметр> <файл> |

| -b | является блочным специальным файлом; |

| -c | символьным специальным файлом; |

| -d | каталогом; |

| -f | обычным файлом (не каталогом); |

| -g | установлен бит идентификатора группы; |

| -k | второй промежуточный бит округления; |

| -r | доступен для чтения; |

| -s | имеет ненулевой размер; |

| -t[fds] | открытый файл с дескриптором fsd связан с терминалом (по умолчанию fsd=1); |

| -u | установлен бит идентификатора пользователя; |

| -w | доступен для записи; |

| -x | для исполнения. |

| cat [файл1 файл2 ...] | Слияние файлов (если указано одно имя команда выводит содержимое на терминал, эквивалентно команде page) |

cp файл1 файл2 или cp файл1 файл2 .... файлN каталог.

uucp |

делает то же, что и cp, но между двумя UNIX машинами в сети. |

имя ЭВМ отделяется от имени файла с помощью "!". Перед именем файл2 необходимо указать также имя каталога или поставить "~", если оно неизвестно.

| Например: | /usr/ivanov/news или ~ivanov/news. |

| -m | посылает сообщение отправителю о доставке файла1; |

| -n | посылает аналогичное сообщение получателю. |

mv файл1 файл2 или mv каталог1 каталог2

Печать файлов

Печать содержимого одного или нескольких файлов c автоматическим разбиением на страницы и с заголовком на каждой странице;

pr [флаги]...[файл]...

Флаги:

| -h | задает заголовок; |

| -ln | задает длину страницы в n строк (по умолчанию - 60); |

| -m | Печатать все файлы одновременно в своих колонках; |

| -n | в n колонок; |

| +n | начиная со страницы n; |

| -t | не печатать 5 строк заголовка и 5 последних строк страницы; |

| -wn | задает ширину стр. в n символов (по умолчанию - 72); |

/p>

| more [файл] | Отображает файл поэкранно. |

lpr [флаги]...[файл]...

Флаги:

| -c | cкопировать файл перед печатью; |

| -m | отправить почтовое сообщение по завершении печати; |

| -n | не сообщать по почте о завершении печати (по умолчанию); |

| -r | удалить файл после печати. |

Флаги:

| -d | задает имя принтера; |

| -o | служит для задания субпараметров печати; |

| -n[число] | задает число копий печати; |

| -m | выводит на терминал сообщение по завершении печати; |

| -q[приоритет] | определяет уровень приоритета для запросов печати (максимальный - 0, минимальный -39); |

| -s | блокирует сообщение "request идентификатор"; |

| -R | удаляет напечатанные файлы; |

| -L | использует подключенный к вашему терминалу локальный принтер; |

| lprint | эквивалент команды pr -L; |

| lpstat | выдает сообщение о статусе принтера; |

| cancel | отменяет запрос вывода на печать. |

Сравнение файлов и выдача отчета о различиях;

cmp [-l][-s] файл1 файл2

Флаги:

| -l | выдача полного списка различий; |

| -s | выдача кода результата; (если равны - 0; неравны - 1; хотя бы один недоступен - 2); |

rm [флаги] файл

Флаги:

| -f | если для файла запрещена запись/чтение; |

| -i | удаление в интерактивном режиме; ( * означает - все файлы каталога); |

| -r | * удаление всех файлов и подкаталогов; |

find каталог ... аргументы ...

Просматриваются рекурсивно все подкаталоги для каждого указанного каталога и ищутся файлы отвечающие условиям, заданным в аргументах. Числовые аргументы со знаком "+" означают "больше чем", а числовой аргумент со знаком "-" "меньше чем". Аргументы - это условия поиска; любому аргументу предшествует знак "-", все аргументы считаются соединенными знаком "И". -o соединитель ИЛИ, перед каждым символом "ИЛИ" должен ставиться знак "\";

Допускаются аргументы:

| -name имя файла | имя файла совпадает с заданным; |

| -type c | тип файла совпадает с с; |

| -links n | файл имеет n связей; |

| -user имя | файл принадлежит пользователю с данным именем; |

| -group имя | файл принадлежит группе с именем; |

| -size n | длина файла равна n блокам; |

| -inum n | индекс файла равен n; |

| -mtime n | последняя модификация файла была n дней назад; |

| -exec команда | выполняется команда UNIX; |

| -ok команда | то же, что и -exec, но печатается на терминале; |

| печатается имя текущего файла; | |

| -newer файл | текущий файл был модифицирован позже заданного |

/p> Очистка индексного дескриптора

clri файл-система индекс...

Удаляет индексный дескриптор для файла, отсутствующего в каталогах.

Библиотекарь

ar флаги [имя] библиотека [файл...]

Флаги:

| a | указывает (совместно с r или m) на то, что файлы следует помещать после заданного файла; |

| b | то же, что и a, но файлы размещаются перед заданным файлом; |

| c | создание библиотечного файла; |

| d | удалить файлы из библиотеки; |

| l | поместить временные файлы библиотекаря в текущем каталоге; |

| m | переместить файлы в конец библиотеки или вслед за указанным файлом; |

| p | напечатать содержимое заданных файлов; |

| q | добавить файлы в конец библиотеки; |

| r | заменить файлы в библиотеке на новые. Если файлов нет, они просто добавляются; |

| t | перечислить файлы, входящие в библиотеку; |

| u | совместно с r указывает, что будет заменяться только те файлы библиотеки, которые были модифицированы раньше заданных файлов. |

| v | печать дополнительной информации (вид действия, имя файла) применяется совместно с d, m, r, x; |

| x | скопировать файлы в текущий каталог; |

ranlib [библиотека]

Служит для подготовки работы редактора связей.

| Установка кода защиты файла | chmod код |

4000 разрешение смены идентификатора пользователя;

2000 разрешение смены идентификатора группы;

1000 сохранение образа файла после отсоединения всех процессов;

0400 разрешение чтения владельцу файла;

0200 разрешение записи владельцу файла;

0100 разрешение записи, чтения и выполнения владельцу;

0070 разрешение записи, чтения и выполнения группе;

0007 разрешение чтения, записи, исполнения всем.

Символьная форма позволяет установить биты кода защиты индивидуально и имеет вид:

[ugoa][+-=][rwxstugo], где

| u | владелец, |

| g | группа, |

| o | прочие, |

| a | все категории пользователей (по умолчанию), |

| + | разрешить доступ, |

| - | запретить доступ, |

| r | чтение, |

| w | запись, |

| x | исполнение, |

| s | смена идентификатора пользователя или группы, |

| t | сохранение образа файла в области выгрузки, |

| ugo | оставить текущее значение бита доступа. |

/p> Проверка корректности каталогов

dcheck [индексы][файловая система]

Сравнивает счетчик числа связей в индексном дескрипторе с числом записей в каталогах, ссылающихся на данный дескриптор. Индексы генерируются командой icheck. Проверка распределения памяти в файловой системе

icheck [-s][-b блок...][файловая система]

Исследуется файловая система, проверяется правильность списков свободных и используемых блоков, выводит общее число файлов, каталогов, число используемых блоков, число свободных блоков и т.д.

Флаги:

-b выдача диагностических сообщений для заданных

блоков.

-s создание списка свободных блоков;

Генерация имен файлов по заданным индексам

nchek [-i индексы] [-a][-s][файловая система]

Генерирует полные имена файлов для заданного списка индексов файловой системы, осуществляет поиск имен поврежденных файлов.

Флаги:

| -a | печатает тот же список, что и для флага -i и дополнительно все файлы, имена которых начинаются с "." и "..". |

| -i | печатает полный список файлов для индексов, перечисленных после данного флага. |

| -s | печатаются только специальные файлы и файлы с установленным режимом смены идентификатора пользователя. |

/etc/mkfs [файловая система][размер]

Создает новую файловую систему на диске или части диска согласно числу блоков, заданному аргументом размер. Такая система может быть присоединена к основной файловой системе с помощью команды mount.

Создание специальных файлов

/etc/mknod имя [c][b] тип устройство

Создание специальных файлов, располагающихся в каталоге /dev, где описываются характеристики драйверов устройств и файловых систем. Аргументы тип и устройство относятся к драйверу и к специальному входу в драйвер.

Монтирование файловой системы

/etc/mount файловая-система [-r] имя файла

Демонтирование файловой системы

/etc/umount файловая-система

Временная смена идентификатора пользователя

su [идентификатор]

Изменяет идентификатор пользователя, и выполняет операции, которые возможно было бы нельзя выполнить с другим идентификатором из-за отсутствия права доступа.

Для возврата к исходной среде следует нажать ctrl-d.

Модификация суперблока - sync

Освобождаются буферы и модифицируется файловая система на диске. Sync автоматически выполняется через заданный промежуток времени, задаваемый администратором.

Библиотекарь магнитной ленты (или дискеты)

tar [флаги][имя]

Сохраняет и восстанавливает файлы и каталоги с использованием магнитной ленты (или дискет).

Флаги:

| c | создает новую ленту для записи на нее файлов; |

| r | заданные файлы записываются в конец ленты; |

| t | печатает список файлов и каталогов, имеющихся на ленте, из числа заданных в команде; |

| x | чтение с ленты заданных файлов или каталогов, если имеется несколько версий, читается последняя; |

| u | заданные файлы добавляются на ленту, если их там нет или если это новые версии. Следующие флаги используются для модификации вышеприведенных функций. |

| b | коэффициент блокирования при чтении и записи, по умолчанию = 1, максимальное значение = 20; |

| f | следующий за f аргумент рассматривается как имя устройства вместо принятого по умолчанию /dev/mt?. |

| l | обеспечивает выдачу сообщения, если при записи не удается получить доступ ко всем файлам; |

| m | сообщает программе tar, что не следует изменять время модификации при записи файлов на ленту; |

| v | печать имен всех файлов и каталогов, при выполнении данной операции; |

| w | печатает наименование заданного действия и имя файла, после чего ожидается ответ пользователя. При "y" действие выполняется. |

| 0,...,7 | определяет номер устройства, на котором установлена лента, по умолчанию 1. |

chown имя файл

Смена группы chgrp

chgrp группа файл

Изменение направления ввода/вывода

| < > | задает направление ввода/вывода; |

| << >> | задает направление, но добавляет к уже имеющемуся; |

| | | служит для передачи данных от одной команды к другой. |

Считывает данные из стандартного ввода. Символы, не совпадающие с символом в аргументе "строка_1", передается на стандартный вывод без изменения.

Символы же, совпадающие с символом в аргументе "строка_1", заменяются на соответствующие символы из аргумента "строка_2".

Асинхронное выполнение команд

| & | поставленное в конце командной строки позволяет продолжить работу, не дожидаясь окончания выполнения команды. |

Появление приглашения после ввода команды wait указывает на завершение всех запущенных ранее процессов.

at время [дата_и_время][приращение] список_команд

Команда планирования выполнения заданий.

Позволяет выполнить команду в указанный день и час, которые могут модифицироваться необязательным приращением.

at -r идентификатор_задания

Отменяет запрос.

batch планирует задания на то время, когда это будет позволять система.

Системные команды

mail имя файла или mail [-r] [-q] [-p] [-f файл]

Обращение к почтовому серверу.

Флаги:

| -f | файл используется в качестве почтового ящика; |

| -p | печать почты; |

| -q | QUIT (прерывание процедуры); |

| -r | упорядочение - раньше посланное сообщение читается раньше; без флага - обратный порядок. |

| d | удаление данного почтового сообщения; |

| m [имя] | переслать сообщение указанному пользователю; |

| p | напечатать сообщение еще раз и вернуться к предшествующему сообщению; |

| _ | вернуться к предыдущему сообщению; |

| s [файл] | записать сообщение в файл; |

| ctrl/d | вернуть сообщение в почтовый ящик и завершить выполнение команды mail (= q). |

| x | выход без изменения почтового ящика; |

| ! | временный выход в SHELL; |

| ? | напечатать список команд mail. |

wall администратор что-то сообщает всем.

Конец сообщения по ctrl/d.

Посылка сообщения другому пользователю

write имя [терминал]

Разрешение или отмена сообщений

mesg [y] [n] (флаги - "y" и "n") присылаемых другими пользователями.

Команды обработки файлов

comm [-[123]] файл1 файл2 |

поиск одинаковых и разных строк в файлах, флаги "123" обозначают номера колонок. Результат печатается в трех колонках: |

1 - строки встречаются только в файле1;

2 - строки встречаются только в файле2;

3 - строки встречаются в обоих файлах.

Преобразование файла

dd [аргументы] |

позволяет задавать входной и выходной файлы, указывать виды преобразований. Обычно используется для магнитных лент. |

| if=имя | имя входного файла; |

| of=имя | имя выходного файла; |

| ibs=n | размер входного блока в байтах (512 по умолчанию); |

| obs=n | размер выходного блока (512 по умолчанию); |

| bs=n | размер входного и выходного блоков; |

| cbs=n | размер буфера преобразования в байтах; |

| skip=n | перед копированием пропустить n входных записей; |

| files=n | скопировать n файлов с входной ленты; |

| seek=n | установить выходной файл на запись с номером n перед началом копирования; |

| count=n | скопировать n входных записей. |

grep [флаг] ... выражение [файл]

Служит для поиска соответствующих выражений (строк) в одном или нескольких файлах.

Флаги:

| -b | перед каждой обнаруженной строкой печатается номер блока, где она содержится; |

| -c | печатается только число строк, содержащих шаблон; |

| -e | используется перед шаблоном, который начинается с символа "-"; |

| -h | не печатаются имена файлов перед строками; |

| -l | печатаются имена файлов, содержащие искомые строки; |

| -n | перед каждой обнаруженной строкой печатается ее порядковый номер в файле; |

| -s | вырабатывается только статус результата выполнения команды; |

| -v | печатаются все строки, не содержащие шаблона; |

| -y | строчные буквы в шаблоне считаются совпадающими как со строчными, так и прописными в файле. |

| egrep | модифицированная версия grep. |

| fgrep | упрощенная версия команды grep. Ищет только фиксированные строки, но работает быстрее чем grep. |

od[-флаги] файл[[+] смещение [.][b]].

Флаги:

| -b | каждый байт файла интерпретируется как восьмеричное число; | |

| -c | байты интерпретируются как символы ASCII, неграфические символы выдаются в виде: | |

| нулевой байт | \0 | |

| возврат на шаг | \b | |

| перевод формата | \f | |

| перевод строки | \n | |

| возврат каретки | \r | |

| горизонтальный TAB | \t | |

| остальные | ddd |

/p>

| -d | каждое слово интерпретируется как десятичное число; |

| -o | слова интерпретируются как восьмеричные числа; |

| -x | слова интерпретируются как шестнадцатеричные числа. |

dump [флаги[аргумент...] файловая система]

Используется администратором для обеспечения сохранности всех данных в файловой системе.

Флаги:

| d | задание плотности записи на ленту. |

| f | задает устройство для защиты; |

| s | задание размера ленты; |

| u | запись времени защиты; |

| 0-9 | уровень защиты; |

restor флаги [аргументы]

Чтение магнитных лент, записанных командой dump.

Разбиение файла на части

split [-n][файл[имя]]

разбивает файл на части по n строк (по умолчанию n=1000).

Если задано имя выходного файла, то генерируется последовательность файлов с данным именем и буквами aa, ab, ac,... в конце. Если имя выходного файла не задано, используется имя "x".

Подсчет числа слов

wc[-lwc] [файл]

Определяет число строк, слов и символов в одном или более файлов. Строки в файле разделяются символом "\n", слова - пробелами, горизонтальной табуляцией или переводом строки.

Флаги:

| l | подсчет числа строк в файле; |

| w | подсчет числа слов в файле; |

| c | подсчет числа символов в файле; |

uniq [-флаги[+n][-n]][вход][выход]

Находит одинаковые соседние строки файла. По умолчанию все одинаковые строки кроме одной удаляются.

Флаги:

| c | одинаковые строки удаляются, но в начале строки ставится их исходное число; |

| d | выводятся только одинаковые строки; |

| -n | первые n полей при сравнении пропускаются; |

| +n | перед сравнением пропускаются первые n символов; |

| u | выводятся только разные строки. |

diff[-флаги]файл1 файл2

Определяются изменения, которые должны быть произведены в файлах, чтобы сделать их идентичными.

Позволяет экономить место при хранении ряда версий файла.

Флаги:

| -b | игнорируются все пробелы и символы табуляции в конце строки, любые комбинации таких символов считаются эквивалентными; |

| -e | выдает последовательность команд редактора ed, с помощью которых первый файл может быть сделан эквивалентным второму. |

| -f | вырабатывает список изменений; |

| -h | быстро обнаруживает различия, но не всегда корректно. |

/p> Сортировка и слияние файлов

sort[-флаги...][+поз1[-поз2]]...[-o имя][-T каталог][имя]...

соединяет и сортирует файлы, помещает результат в заданный файл. Если ключ сортировки не задан, при сравнении используется вся строка.

Флаги:

| b | при сравнении полей игнорируются пробелы и табуляции в начале строки; |

| c | проверяется, отсортирован ли входной файл в соответствии с заданными правилами; |

| d | "словарная сортировка": в сравнении участвуют только буквы, цифры и пробелы; |

| f | прописные буквы воспринимаются как строчные; |

| i | при нечисловых сравнениях игнорируются символы, не входящие в диапазон ASCII 040-0176; |

| m | слияние файлов, которые предполагаются отсортированными; |

| n | сортировка по арифметическому значению; |

| o | имя, идущее после воспринимается как имя выходного файла; |

| r | задается обратный порядок сортировки; |

| tx | буква t указывает на то, что вместо принятого по умолчанию пробела в качестве разделителя используется горизонтальная табуляция; |

| T | задает имя каталога, где размещаются временные файлы; |

| u | если одному ключу соответствует несколько строк, выводится только одна из них. |

Вывод аргументов

echo[-n][аргумент]

Выводит в стандартный файл заданные ей аргументы, разделяя их пробелами и завершая вывод переводом строки. Служит для сообщения о выполнении последовательности команд. Флаг -n предоставляет возможность отменить перевод строки после вывода аргументов.

Уничтожение процесса

kill [-флаг] процесс...

единственный флаг, допустимый в команде kill, - номер сигнала, например флаг -9 безусловно ликвидирует процесс.

Задержка выполнения команды

sleep время

Задерживает выполнение команды на время, заданное в секундах.

Понижение приоритета команды

nice [-число]команда[аргументы]

Позволяет выполнить другую команду, с более низким приоритетом. Аргумент-число определяет степень понижения приоритета. Чем больше число, тем меньше приоритет.

Дублирование стандартного вывода

tee [флаг]...[флаг]...

команда читает информацию из стандартного ввода и выводит ее одновременно на терминал и в заданные файлы.

Флаги:

| -i | игнорировать прерывания; |

| -a | вывод будет добавлен к файлу, вместо принятого по умолчанию создания нового файла. |

date [ггммддччмм][.сс]]

| гг | год |

| мм | месяц |

| дд | день |

| чч | час |

| мм | минуты |

| сс | секунды |

who [файл] [am I]

выдает список всех пользователей, работающих в данный момент, и имена их терминалов. [файл] - имя файла, где хранится информация о текущих пользователях. По умолчанию /etc/utmp. [am I] - дает возможность сообщить под каким именем вы вошли в систему.

Получение имени терминала

tty печатает имя терминала, за которым вы работаете.

Состояние процессов

ps [флаг...][файл]

предоставляет информацию об активных процессах в системе.

Флаги:

| a | выдается информация обо всех процессах, управляемых терминалами. |

| x | выдается информация обо всех процессах, не управляемых терминалами (системных). |

| l | выдается полная информация с указанием состояния каждого процесса. |

| PID | идентификатор процесса; |

| TTY | номер терминала; |

| CMD | команда, выполняемая процессом. |

| UID | идентификатор пользователя; |

| PPID | идентификатор процесса, породившего данный процесс; |

| CPU | системная составляющая приоритета процесса; |

| PRI | приоритет процесса, чем больше, тем ниже; |

| NICE | пользовательская составляющая приоритета процесса; |

| ADDR | для резидентного процесса адрес в памяти, в противном случае на диске; |

| SZ | размер образа процесса в блоках; |

| WCHAN | событие, которого ожидает процесс с состоянием S или W; пустое поле означает, что процесс работает. |

| pstat | сообщает о статусе системы. |

du[-s][-a][имя...]

Флаги:

| -s | выводит только общее количество блоков для всех файлов. |

| -a | печатает информацию для каждого файла. |

df [файловая система]

выводит количество блоков, доступных в заданной файловой системе.

Определение типа файла

file имя...

Определяется тип файла: .OBJ, .C, ASCII и т.д.

Печать календаря

cal [месяц]год

Установка функций терминала

stty [аргументы...]

позволяет узнать состояние любого терминала и настроить его на требуемый режим работы.

Аргументы:

| even | включить контроль по четности; |

| -even | выключить контроль по четности; |

| odd | включить контроль на нечетность; |

| raw | включить прозрачный режим ввода; |

| nl | концом строки считать символ "перевода строки"; |

| -nl | концом строки считать символ "возврат каретки"; |

| echo | отображать на экране каждый вводимый символ; |

| -echo | не отображать вводимые символы; |

| lcase | преобразовывать прописные символы в строчные; |

| tabs | заменить символы табуляции на пробелы при выводе; |

| erase | установит следующий за erase символ в качестве символа стирания; |

| kill | установит следующий за kill символ в качестве символа отмены; |

tabs [аргументы]

Устанавливает параметры табуляции для любого терминала.

Аргументы:

| -n | используется, когда левое поле текста не выравнивается; |

| терминал | описывает тип рабочего терминала. |

uncompress |

разархивирует файлы, имеющие расширение .Z; |

uncompress имя_файла |

работает для файлов без расширения .Z. |

uuencode файл указатель |

используется для передачи двоичных (иногда и русских) файлов по электронной почте. Преобразует двоичный файл в ASCII-формат. Параметр указатель используется при декодировании и служит для указания маршрута и имени файла для команды uudecode. Результат кодировки можно положить в другой файл или непосредственно переслать по электронной почте. |

uudecode файл |

используется для передачи двоичных (иногда и русских) файлов по электронной почте. Преобразует двоичный файл в ASCII-формат. Параметр указатель используется при декодировании и служит для указания маршрута и имени файла для команды uudecode. Результат кодировки можно положить в другой файл или непосредственно переслать по электронной почте. |

nslookup |

выводит IP-информацию о домене; |

crypt |

кодирует файл по заданному пользователем ключу |

uuname |

выводит список узлов, известных данному узлу; |

uux |

выполняет команды на удаленной машине UNIX. |

/p>

номеров UDP-портов приведена

Рисунок 4.4.2.2. Псевдозаголовок, используемый при расчете контрольной суммы